Compartilhamento de arquivos ponto a ponto

| Parte de uma série em |

| Compartilhamento de arquivos |

|---|

|

| Tecnologias |

| Sites de compartilhamento de vídeo |

| Sites BitTorrent |

| Acadêmico / acadêmico |

| Redes de compartilhamento de arquivos |

|

| Clientes P2P |

| Programas de streaming |

|

| Compartilhamento de arquivo anônimo |

|

|

| Por país ou região |

| Comparações |

O compartilhamento de arquivos ponto a ponto é a distribuição e o compartilhamento de mídia digital utilizando a tecnologia de rede ponto a ponto (P2P). O compartilhamento de arquivos P2P permite que os usuários acessem arquivos de mídia como livros, músicas, filmes e jogos usando um programa de software P2P que procura outros computadores conectados em uma rede P2P para localizar o conteúdo desejado.[1] Os nós (peers) dessas redes são computadores de usuários finais e servidores de distribuição (não obrigatórios).

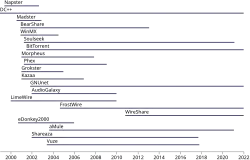

Nos primórdios do compartilhamento de arquivos, as transferências ocorriam predominantemente por meio de downloads cliente-servidor a partir de páginas da web, FTP e IRC antes que o Napster popularizasse um aplicativo para Windows que permitia aos usuários enviar (upload) e baixar (download) com um serviço no estilo freemium. Gravadoras e artistas exigiram seu encerramento, e invasões do FBI se seguiram. O Napster foi incrivelmente popular em seu auge, gerando um movimento de base (grass-roots) a partir da cena de mixtapes dos anos 80 e deixou uma lacuna significativa na disponibilidade de música com seus seguidores. Após muita discussão em fóruns e salas de bate-papo, decidiu-se que o Napster havia sido vulnerável devido à sua dependência de servidores centralizados e sua localização física, e assim grupos concorrentes correram para construir um sistema ponto a ponto descentralizado.

A tecnologia de compartilhamento de arquivos ponto a ponto evoluiu através de vários estágios de design, desde as primeiras redes como a Gnutella, que popularizou a tecnologia em diversas iterações que usavam várias interfaces (front ends) como Kazaa, LimeWire e WinMX antes da eDonkey [en] e, em seguida, para modelos posteriores como o protocolo BitTorrent. A Microsoft o utiliza para distribuição de atualizações (Windows 10) e videogames online o usam como sua rede de distribuição de conteúdo (CDN) para baixar grandes volumes de dados sem incorrer nos custos dramáticos de largura de banda inerentes ao fornecer apenas uma única fonte.

Vários fatores contribuíram para a adoção generalizada e a facilitação do compartilhamento de arquivos ponto a ponto. Estes incluíram o aumento da largura de banda da Internet, a digitalização generalizada de mídias físicas e as crescentes capacidades dos computadores pessoais residenciais. Os usuários podem transferir um ou mais arquivos de um computador para outro através da Internet por meio de vários sistemas de transferência de arquivos [en] e outras redes de compartilhamento de arquivos.[1]

História

O servidor de índice central indexava os usuários e seu conteúdo compartilhado. Quando alguém procurava um arquivo, o servidor pesquisava todas as cópias disponíveis desse arquivo e as apresentava ao usuário. Os arquivos eram transferidos diretamente entre computadores privados (pares/nós). Uma limitação era que apenas arquivos de música podiam ser compartilhados.[2] No entanto, como esse processo ocorria em um servidor central, o Napster foi responsabilizado por violação de direitos autorais e fechou em julho de 2001. Mais tarde, reabriu como um serviço pago.[3]

Depois que o Napster foi fechado, serviços ponto a ponto foram inventados, como a Gnutella e o Kazaa. Esses serviços também permitiam que os usuários baixassem outros arquivos além de música, como filmes e jogos.[2]

Evolução da tecnologia

O Napster e o eDonkey2000 usavam um modelo baseado em servidor central. Esses sistemas dependiam da operação dos respectivos servidores centrais e, portanto, eram suscetíveis a um encerramento centralizado. Sua queda levou ao surgimento de redes como Limewire, Kazaa, Morpheus, Gnutella e Gnutella2, que são capazes de operar sem nenhum servidor central, eliminando a vulnerabilidade central ao conectar usuários remotamente entre si. No entanto, essas redes ainda dependiam de programas clientes específicos e distribuídos centralmente, então elas poderiam ser prejudicadas por ações legais contra um número suficientemente grande de editores dos programas clientes. A Sharman Networks, editora do Kazaa, está inativa desde 2006. A StreamCast Networks, editora do Morpheus, encerrou as atividades em 22 de abril de 2008. A Limewire LLC foi fechada no final de 2010 ou início de 2011. Isso abriu caminho para o domínio do protocolo BitTorrent, que difere de seus predecessores de duas maneiras principais. A primeira é que nenhum indivíduo, grupo ou empresa possui o protocolo ou os termos "Torrent" ou "BitTorrent", o que significa que qualquer pessoa pode escrever e distribuir software cliente que funcione com a rede. A segunda é que os clientes BitTorrent não têm funcionalidade de pesquisa própria. Em vez disso, os usuários devem depender de sites de terceiros como Isohunt ou The Pirate Bay para encontrar arquivos "torrent", que funcionam como mapas que dizem ao cliente como encontrar e baixar os arquivos que o usuário realmente deseja. Essas duas características combinadas oferecem um nível de descentralização que torna o BitTorrent praticamente impossível de ser encerrado. As redes de compartilhamento de arquivos são, às vezes, organizadas em três "gerações" com base nesses diferentes níveis de descentralização.[4][5] As Darknets, incluindo redes como a Freenet, são, às vezes, consideradas redes de compartilhamento de arquivos de terceira geração.[6]

O compartilhamento de arquivos ponto a ponto também é eficiente em termos de custo.[7] A sobrecarga de administração do sistema é menor porque o usuário é o provedor e geralmente o provedor também é o administrador. Assim, cada rede pode ser monitorada pelos próprios usuários. Ao mesmo tempo, grandes servidores às vezes exigem mais armazenamento e isso aumenta o custo, já que o armazenamento precisa ser alugado ou comprado exclusivamente para um servidor. No entanto, o compartilhamento de arquivos ponto a ponto geralmente não requer um servidor dedicado [en].[8]

Impacto econômico

Há discussões em andamento sobre o impacto econômico do compartilhamento de arquivos P2P. Norbert Michel, um analista de políticas da The Heritage Foundation, disse que estudos produziram "estimativas díspares do impacto do compartilhamento de arquivos nas vendas de álbuns".[9]

No livro The Wealth of Networks, Yochai Benkler afirma que o compartilhamento de arquivos ponto a ponto é economicamente eficiente e que os usuários pagam o custo total da transação e o custo marginal desse compartilhamento, mesmo que "crie um problema particular na forma como nossa sociedade escolheu pagar músicos e executivos de gravadoras. Isso troca a eficiência por efeitos de incentivo de longo prazo para a indústria fonográfica. No entanto, é eficiente dentro do significado normal do termo em economia de uma forma que não seria se Jack e Jane tivessem usado computadores ou conexões de rede subsidiados".[10]

Um exemplo de cálculo:

com compartilhamento de arquivos ponto a ponto:

com redes de entrega de conteúdo casuais:

Indústria musical

O efeito econômico da violação de direitos autorais por meio do compartilhamento de arquivos ponto a ponto na receita musical tem sido controverso e difícil de determinar. Estudos não oficiais descobriram que o compartilhamento de arquivos teve um impacto negativo nas vendas de discos.[11][12][13][14][15] Tem sido difícil desenredar as relações de causa e efeito entre várias tendências diferentes, incluindo um aumento nas compras legais de música online; o compartilhamento ilegal de arquivos; a queda nos preços dos compact disks; e o fechamento de muitas lojas de música independentes com uma mudança concomitante para vendas por grandes varejistas.[16]

Indústria cinematográfica

A Motion Picture Association (MPAA) relatou que os estúdios americanos perderam $2,373 bilhões em 2005 (equivalente a $3.78 bilhões em 2023) representando aproximadamente um terço do custo total da pirataria de filmes nos Estados Unidos.[17] A estimativa da MPAA foi questionada por comentaristas, pois se baseava na suposição de que um download era equivalente a uma venda perdida, e os downloaders poderiam não comprar o filme se o download ilegal não fosse uma opção.[18][19][20] Devido à natureza privada do estudo, os números não puderam ser verificados publicamente quanto à metodologia ou validade.[21][22][23] Em janeiro de 2008, enquanto a MPAA estava fazendo lobby por um projeto de lei que obrigaria as Universidades a combater a pirataria, foi admitido pela MPAA que seus números sobre pirataria em faculdades haviam sido inflacionados em até 300%.[24][25]

Um estudo de 2010, encomendado pela International Chamber of Commerce e conduzido pela firma de economia independente TERA, sediada em Paris, estimou que o download ilegal de música, filmes e software custava às indústrias criativas da Europa vários bilhões de dólares em receita a cada ano.[26] Um estudo posterior da TERA previu perdas devido à pirataria atingindo até 1,2 milhão de empregos e €240 bilhões em receita de varejo até 2015 se a tendência continuasse. Os pesquisadores aplicaram uma taxa de substituição de dez por cento ao volume de violações de direitos autorais por ano. Essa taxa correspondia ao número de unidades potencialmente negociadas se o compartilhamento ilegal de arquivos fosse eliminado e não ocorresse.[27] As taxas de pirataria para software e sistemas operacionais populares têm sido comuns, mesmo em regiões com forte fiscalização da propriedade intelectual, como os Estados Unidos ou a União Europeia.[28]

Percepção pública e uso

Em 2004, estima-se que 70 milhões de pessoas participaram do compartilhamento de arquivos online.[29] De acordo com uma pesquisa da CBS News, quase 70 por cento dos jovens de 18 a 29 anos achavam que o compartilhamento de arquivos era aceitável em algumas circunstâncias e 58 por cento de todos os americanos que acompanhavam a questão do compartilhamento de arquivos o consideravam aceitável em pelo menos algumas circunstâncias.[30] Em janeiro de 2006, 32 milhões de americanos com mais de 12 anos haviam baixado pelo menos um longa-metragem da Internet, 80 por cento dos quais o fizeram exclusivamente por P2P. Da população pesquisada, 60 por cento sentiram que baixar filmes protegidos por direitos autorais da Internet não constituía uma ofensa muito grave, no entanto, 78 por cento acreditavam que pegar um DVD de uma loja sem pagar por ele constituía uma ofensa muito grave.[31]

Em julho de 2008, 20 por cento dos europeus usavam redes de compartilhamento de arquivos para obter música, enquanto 10 por cento usavam serviços pagos de música digital, como o iTunes.[32] Em fevereiro de 2009, uma pesquisa realizada pela Tiscali no Reino Unido descobriu que 75 por cento do público inglês pesquisado estava ciente do que era legal e ilegal em relação ao compartilhamento de arquivos, mas havia uma divisão sobre onde eles achavam que o ônus legal deveria ser colocado: 49 por cento das pessoas acreditavam que as empresas P2P deveriam ser responsabilizadas pelo compartilhamento ilegal de arquivos em suas redes e 18 por cento viam os compartilhadores de arquivos individuais como os culpados.[33]

De acordo com uma pesquisa anterior, 75 por cento dos jovens eleitores na Suécia (18-20) apoiavam o compartilhamento de arquivos quando confrontados com a declaração: "Eu acho que não há problema em baixar arquivos da Net, mesmo que seja ilegal." Dos entrevistados, 38 por cento disseram que "concordavam veementemente" enquanto 39 por cento disseram que "concordavam parcialmente".[34] Um estudo acadêmico entre estudantes universitários americanos e europeus descobriu que os usuários de tecnologias de compartilhamento de arquivos eram relativamente anti-direitos autorais e que a fiscalização de direitos autorais criava reação, endurecendo as crenças a favor do compartilhamento de arquivos entre os usuários dessas tecnologias.[35]

Comunidades em redes de compartilhamento de arquivos P2P

As comunidades têm um papel proeminente em muitas redes e aplicativos peer-to-peer, como BitTorrent, Gnutella e DC++. Existem diferentes elementos que contribuem para a formação, desenvolvimento e estabilidade dessas comunidades, que incluem interesses, atributos do usuário, redução de custos, motivação do usuário e a dimensão da comunidade.

Atributos de interesse

As comunidades de pares são formadas com base em interesses comuns. Para Khambatti, Ryu e Dasgupta, os interesses comuns podem ser rotulados como atributos "que são usados para determinar as comunidades de pares nas quais um determinado par pode participar".[36] Existem duas maneiras de classificar esses atributos: atributos explícitos e implícitos.

Valores explícitos são informações que os pares fornecem sobre si mesmos a uma comunidade específica, como seu interesse em um assunto ou seu gosto musical. Com valores implícitos, os usuários não expressam diretamente informações sobre si mesmos, embora ainda seja possível encontrar informações sobre aquele usuário específico, descobrindo suas consultas anteriores e pesquisas realizadas em uma rede P2P. Khambatti, Ryu e Dasgupta dividem esses interesses ainda em três classes: atributos pessoais, reivindicados e de grupo.[36]

Um conjunto completo de atributos (interesses comuns) de um par específico é definido como atributos pessoais e é uma coleção de informações que um par tem sobre si mesmo. Os pares podem decidir não divulgar informações sobre si mesmos para manter sua privacidade e segurança online. É por essa razão que os autores especificam que "um subconjunto de... atributos é explicitamente reivindicado publicamente por um par", e eles definem tais atributos como "atributos reivindicados".[36] A terceira categoria de interesses são os atributos de grupo, definidos como "orientados para localização ou afiliação" e são necessários para formar uma... base para comunidades", sendo um exemplo o "nome de domínio de uma conexão à Internet" que atua como uma localização online e identificador de grupo para certos usuários.

Redução de custos

A redução de custos influencia o componente de compartilhamento das comunidades P2P. Os usuários que compartilham o fazem para tentar "reduzir... custos", como deixam claro Cunningham, Alexander e Adilov.[37] Em seu trabalho Peer-to-peer File Sharing Communities, eles explicam que "o ato de compartilhar é custoso, já que qualquer download de um compartilhador implica que o compartilhador está sacrificando largura de banda".[37] Como o compartilhamento representa a base das comunidades P2P, como o Napster, e sem ele "a rede entra em colapso", os usuários compartilham apesar de seus custos para tentar reduzir seus próprios custos, particularmente aqueles associados à pesquisa e à congestão de servidores de Internet.[37]

Motivação do usuário e tamanho da comunidade

A motivação do usuário e o tamanho da comunidade P2P contribuem para sua sustentabilidade e atividade. Em seu trabalho Motivating Participation in Peer to Peer Communities, Vassileva estuda esses dois aspectos por meio de um experimento realizado na Universidade de Saskatchewan (Canadá), onde um aplicativo P2P (COMUTELLA) foi criado e distribuído entre os estudantes. Em sua opinião, a motivação é "um fator crucial" para encorajar os usuários a participar de uma comunidade P2P online, particularmente porque a "falta de uma massa crítica de usuários ativos" na forma de uma comunidade não permitirá que o compartilhamento P2P funcione corretamente.[38]

A utilidade é um aspecto valorizado pelos usuários ao ingressar em uma comunidade P2P. O sistema P2P específico deve ser percebido como "útil" pelo usuário e deve ser capaz de satisfazer suas necessidades e buscar seus interesses. Consequentemente, o "tamanho da comunidade de usuários define o nível de utilidade" e "o valor do sistema determina o número de usuários".[38] Esse processo de duas vias é definido por Vassileva como um loop de feedback e permitiu o nascimento de sistemas de compartilhamento de arquivos como Napster e KaZaA. No entanto, em sua pesquisa, Vassileva também descobriu que "incentivos são necessários para os usuários no início", particularmente para motivar e criar o hábito de os usuários permanecerem online.[38] Isso pode ser feito, por exemplo, fornecendo ao sistema uma ampla quantidade de recursos ou fazendo com que um usuário experiente preste assistência a um menos experiente.

Classificação do usuário

Os usuários que participam de sistemas P2P podem ser classificados de diferentes maneiras. De acordo com Vassileva, os usuários podem ser classificados dependendo de sua participação no sistema P2P. Existem cinco tipos de usuários a serem encontrados: usuários que criam serviços, usuários que permitem serviços, usuários que facilitam a pesquisa, usuários que permitem a comunicação, usuários que não cooperam e agem como free-riders (aproveitadores).[38]

Na primeira instância, o usuário cria novos recursos ou serviços e os oferece à comunidade. Na segunda, o usuário fornece à comunidade espaço em disco "para armazenar arquivos para download" ou com "recursos de computação" para facilitar um serviço fornecido por outros usuários.[38] Na terceira, o usuário fornece uma lista de relacionamentos para ajudar outros usuários a encontrar arquivos ou serviços específicos. Na quarta, o usuário participa ativamente do "protocolo da rede", contribuindo para manter a rede unida. Na última situação, o usuário não contribui para a rede, baixa o que precisa, mas fica imediatamente offline assim que o serviço não é mais necessário, agindo assim como free-rider na rede e nos recursos da comunidade.[38]

Rastreamento

As corporações continuam a combater o uso da Internet como ferramenta para copiar e compartilhar ilegalmente vários arquivos, especialmente música protegida por direitos autorais. A Recording Industry Association of America (RIAA) tem estado ativa na liderança de campanhas contra infratores. Processos judiciais foram iniciados contra indivíduos, bem como contra programas como o Napster, a fim de "proteger" os proprietários de direitos autorais.[39] Um esforço da RIAA tem sido implantar usuários iscas (decoy users) para monitorar o uso de material protegido por direitos autorais a partir de uma perspectiva em primeira mão.[40]

Riscos

No início de junho de 2002, o Pesquisador Nathaniel Good, da HP Labs [en], demonstrou que problemas de design da interface do usuário poderiam contribuir para que os usuários inadvertidamente compartilhassem informações pessoais e confidenciais em redes P2P.[41][42][43]

Em 2003, audiências do Congresso perante a Comissão da Câmara para a Reforma Governamental (Overexposed: The Threats to Privacy & Security on File Sharing Networks - Superexpostos: As Ameaças à Privacidade e Segurança em Redes de Compartilhamento de Arquivos)[44] e a Comissão Judiciária do Senado (The Dark Side of a Bright Idea: Could Personal and National Security Risks Compromise the Potential of P2P File-Sharing Networks? - O Lado Negro de uma Ideia Brilhante: Poderiam Riscos de Segurança Pessoal e Nacional Comprometer o Potencial das Redes de Compartilhamento de Arquivos P2P?) [45] foram convocadas para abordar e discutir a questão do compartilhamento inadvertido em redes ponto a ponto e suas consequências para a segurança do consumidor e nacional.

Pesquisadores examinaram potenciais riscos de segurança, incluindo a divulgação de informações pessoais, spyware embutido e vírus baixados da rede.[46][47] Sabe-se que alguns clientes proprietários de compartilhamento de arquivos incorporam malware, embora programas de código aberto tipicamente não o façam. Alguns pacotes de compartilhamento de arquivos de código aberto inclusive fornecem varredura antivírus integrada.[48]

Desde aproximadamente 2004, a ameaça de roubo de identidade se tornou mais prevalente, e em julho de 2008 houve outra revelação inadvertida de vastas quantidades de informações pessoais através de sites P2P. Os "nomes, datas de nascimento e números de Segurança Social de cerca de 2.000 clientes de uma empresa (de investimentos)" foram expostos, "incluindo [os do] Juiz da Suprema Corte Stephen Breyer."[49] Um aumento drástico no compartilhamento inadvertido de arquivos P2P de informações pessoais e confidenciais tornou-se evidente em 2009, no início da administração do Presidente Obama, quando as plantas do helicóptero Marine One foram disponibilizadas ao público por meio de uma violação de segurança via um site de compartilhamento de arquivos P2P. O acesso a essas informações tem o potencial de ser prejudicial à segurança dos EUA.[49] Além disso, pouco antes dessa violação de segurança, o programa Today havia relatado que mais de 150.000 declarações de imposto de renda, 25.800 pedidos de empréstimos estudantis e 626.000 relatórios de crédito haviam sido inadvertidamente disponibilizados através de compartilhamento de arquivos.[49]

O governo dos Estados Unidos então tentou conscientizar mais os usuários sobre os riscos potenciais envolvidos com programas de compartilhamento de arquivos P2P[50] por meio de legislação como H.R. 1319, o Informed P2P User Act (Lei do Usuário P2P Informado), em 2009.[51] De acordo com esta lei, seria obrigatório que os indivíduos estivessem cientes dos riscos associados ao compartilhamento de arquivos ponto a ponto antes de adquirir software, sendo necessário o consentimento informado do usuário antes da utilização de tais programas. Além disso, a lei permitiria que os usuários bloqueassem e removessem software de compartilhamento de arquivos P2P de seus computadores a qualquer momento,[52] com a Federal Trade Commission (Comissão Federal de Comércio) aplicando as regulamentações. O US-CERT [en] também alerta sobre os riscos potenciais.[53]

Questões de direitos autorais

O ato de compartilhar arquivos não é ilegal em si, e redes ponto a ponto também são usadas para fins legítimos. As questões legais no compartilhamento de arquivos envolvem a violação das leis de material protegido por direitos autorais. A maioria das discussões sobre a legalidade do compartilhamento de arquivos implica que se trata unicamente de material protegido por direitos autorais. Muitos países têm exceções de uso justo que permitem o uso limitado de material protegido por direitos autorais sem a aquisição de permissão dos detentores dos direitos. Tais documentos incluem comentários, reportagens jornalísticas, pesquisa e estudos acadêmicos. As leis de direitos autorais são territoriais – elas não se estendem além do território de um estado específico, a menos que esse estado seja parte de um acordo internacional. A maioria dos países hoje são partes de pelo menos um desses acordos.

Na área de privacidade, decisões judiciais recentes parecem indicar que não pode haver expectativa de privacidade [en] em dados expostos em redes de compartilhamento de arquivos ponto a ponto. Em uma decisão de 39 páginas divulgada em 8 de novembro de 2013, a Juíza Distrital dos EUA Christina Reiss [en] negou o pedido de supressão de evidências coletadas por autoridades sem um mandado de busca através de uma ferramenta automatizada de busca ponto a ponto.[54]

Restringindo o compartilhamento de materiais protegidos por direitos autorais

As indústrias de mídia têm feito esforços para restringir a disseminação de materiais protegidos por direitos autorais através de sistemas P2P. Inicialmente, as corporações conseguiram processar com sucesso as plataformas de distribuição como o Napster e fazê-las fechar. Além disso, processaram usuários que compartilhavam proeminentemente materiais protegidos por direitos autorais em massa. No entanto, à medida que sistemas mais descentralizados, como o FastTrack, foram desenvolvidos, isso se mostrou inexequível. Existem também milhões de usuários em todo o mundo que usam sistemas P2P ilegalmente, o que tornou impraticável buscar ações legais generalizadas. Um grande esforço envolve a distribuição de arquivos "poluídos" na rede P2P. Por exemplo, pode-se distribuir arquivos não relacionados que possuem os metadados de uma mídia protegida por direitos autorais. Dessa forma, os usuários que baixam a mídia receberiam algo não relacionado ao que esperavam.[55]

Ver também

- Comparação de aplicativos de compartilhamento de arquivos [en]

- Compartilhamento de arquivos no Canadá

- Compartilhamento de arquivos no Japão

- Cronologia do compartilhamento de arquivos [en] (ponto a ponto e não)

- Compartilhamento de disco

- Domínio público

- Envenenamento por torrent [en]

- Esforços de grupos comerciais contra o compartilhamento de arquivos [en]

- Friend-to-friend [en] ou F2F

- Lista de protocolos P2P [en]

- Open Music Model [en]

- P2P anônimo

- P2P privado

- Privacidade em redes de compartilhamento de arquivos [en]

- Warez

Referências

- ↑ a b Carmack, Carman (26 de março de 2005). «How Bit Torrent Works». computer.howstuffworks.com/. Consultado em 21 de maio de 2011. Cópia arquivada em 7 de agosto de 2011

- ↑ a b Tyson, Jeff (30 de outubro de 2000). «How the Old Napster Worked». howstuffworks.com. Consultado em 21 de maio de 2011. Cópia arquivada em 25 de agosto de 2011

- ↑ «Copyright and Peer-To-Peer Music File Sharing: The Napster Case and the Argument Against Legislative Reform». murdoch.edu.au. Março de 2004. Consultado em 21 de maio de 2011. Cópia arquivada em 9 de julho de 2010

- ↑ Gong, Yiming. «Identifying P2P users using traffic analysis». Symantec. Consultado em 8 de dezembro de 2014. Cópia arquivada em 7 de dezembro de 2014

- ↑ Watson, Stephanie (10 de fevereiro de 2005). «How Kazaa Works». computer.howstuffworks.com. Consultado em 21 de maio de 2011. Cópia arquivada em 15 de agosto de 2011

- ↑ Peer-to-peer systems and applications. Steinmetz, Ralf., Wehrle, Klaus, 1972-. Berlin: [s.n.] 3 de novembro de 2005. ISBN 9783540320470. OCLC 262681429

- ↑ «Archived copy» (PDF). Consultado em 25 de dezembro de 2013. Arquivado do original (PDF) em 3 de março de 2016

- ↑ Winkelman, Dr. Roy. «Software». Florida Center for Instructional Technology College of Education, University of South Florida. Consultado em 6 de fevereiro de 2013. Cópia arquivada em 12 de janeiro de 2013

- ↑ J. Michel, Norbert. Predefinição:Unfit, heritage.org, August 23, 2004.

- ↑ Yochai Benkler (2006). Wealth of Networks

. [S.l.]: Yale University Press. ISBN 978-0300127232.

. [S.l.]: Yale University Press. ISBN 978-0300127232. benkler.

- ↑ Strumpf, Koleman; Oberholzer, Felix (março de 2004). «The Effect of File Sharing on Record Sales An Empirical Analysis» (PDF). University of North Carolina. Arquivado do original (PDF) em 31 de dezembro de 2005

- ↑ Liebowitz, Stan J. (2006). «File Sharing: Creative Destruction or Just Plain Destruction?». The Journal of Law & Economics. 49 (1): 1–28. CiteSeerX 10.1.1.320.601

. JSTOR 10.1086/503518. doi:10.1086/503518

. JSTOR 10.1086/503518. doi:10.1086/503518

- ↑ Rob, Rafael; Waldfogel, Joel (2006). «Piracy on the High C's: Music Downloading, Sales Displacement, and Social Welfare in a Sample of College Students». The Journal of Law & Economics. 49 (1): 29–62. CiteSeerX 10.1.1.505.4843

. JSTOR 10.1086/430809. doi:10.1086/430809

. JSTOR 10.1086/430809. doi:10.1086/430809

- ↑ Zentner, Alejandro (2006). «Measuring the Effect of File Sharing on Music Purchases». The Journal of Law & Economics. 49 (1): 63–90. CiteSeerX 10.1.1.571.6264

. JSTOR 10.1086/501082. doi:10.1086/501082

. JSTOR 10.1086/501082. doi:10.1086/501082

- ↑ Stan J. Liebowitz in a series of papers (2005, 2006)

- ↑ Smith, Ethan. March 21, 2007. "Sales of Music, Long in Decline, Plunge Sharply: Rise in Downloading Fails to Boost Industry; A Retailing Shakeout" Arquivado em 2017-08-09 no Wayback Machine, The Wall Street Journal Website

- ↑ «SWEDISH AUTHORITIES SINK PIRATE BAY: Huge Worldwide Supplier of Illegal Movies Told No Safe Harbors for Facilitators of Piracy!» (PDF). MPAA. 31 de maio de 2006. Consultado em 3 de maio de 2020. Arquivado do original (PDF) em 3 de outubro de 2009

- ↑ Gross, Daniel (21 de novembro de 2004). «Does a Free Download Equal a Lost Sale?». The New York Times. Consultado em 16 de julho de 2007. Cópia arquivada em 12 de outubro de 2007

- ↑ Oberholzer, Felix; Strumpf, Koleman (março de 2004). «The Effect of File Sharing on Record Sales: An Empirical Analysis» (PDF). UNC Chapel Hill. University of North Carolina. Consultado em 11 de setembro de 2010. Arquivado do original (PDF) em 13 de junho de 2008

- ↑ Schwartz, John (5 de abril de 2004). «A Heretical View of File Sharing». The New York Times. Consultado em 16 de julho de 2007. Cópia arquivada em 3 de janeiro de 2008

- ↑ Fisher, Ken (5 de maio de 2006). «The problem with MPAA's shocking piracy numbers». Ars Technica. Consultado em 15 de julho de 2007. Cópia arquivada em 13 de junho de 2007

- ↑ «Movie Piracy Cost 6.1 Billion». TorrentFreak. 3 de maio de 2006. Consultado em 16 de julho de 2007. Cópia arquivada em 30 de setembro de 2007

- ↑ «Hollywood study examines costs of film piracy». ZDNet (Reuters). 3 de maio de 2006. Consultado em 16 de julho de 2007. Cópia arquivada em 17 de abril de 2007

- ↑ Anderson, Nate (22 de janeiro de 2008). «MPAA admits college piracy numbers grossly inflated». Ars Technica. Consultado em 14 de junho de 2017. Cópia arquivada em 9 de maio de 2012

- ↑ Anderson, Nate (15 de janeiro de 2008). «2008 shaping up to be "Year of Filters" at colleges, ISPs». Ars Technica. Consultado em 14 de junho de 2017. Cópia arquivada em 13 de setembro de 2011

- ↑ Mundell, Ian. Piracy in Europe costs $13.7 billion, Variety. 18 de março de 2010.

- ↑ Geoffron, Patrice. Building a Digital Economy Arquivado em 2010-07-06 no Wayback Machine, iccwbo.org, 17 de março de 2010.

- ↑ Moisés Naím (2007). Illicit: How smugglers, traffickers and copycats are hijacking the global economy, p. 15. Arrow Books, London. ISBN 1-4000-7884-9.

- ↑ Delgado, Ray. Law professors examine ethical controversies of peer-to-peer file sharing Arquivado em 2008-06-25 no Wayback Machine. Stanford Report, 17 de março de 2004.

- ↑ Poll: Young Say File Sharing OK CBS News, Bootie Cosgrove-Mather, 2003-09-18

- ↑ «Solutions Research Group - Movie File-Sharing Booming: Study» (PDF). Arquivado do original (PDF) em 17 de fevereiro de 2012

- ↑ 17:41 GMT, Thursday, 3 July 2008 18:41 UK. Technology: "Warning letters to 'file-sharers'" Arquivado em 2010-10-30 no Wayback Machine, BBC NEWS.

- ↑ MarkJ - 24 February 2009 (1:46 PM). "Tiscali UK Survey Reveals Illegal File Sharing Attitudes" Arquivado em 2011-07-16 no Wayback Machine, ISPreview UK News.

- ↑ TT/Adam Ewing. 8 Jun 06 09:54 CET. "Young voters back file sharing" Arquivado em 2010-08-15 no Wayback Machine, The Local.

- ↑ Ben Depoorter et al. " Copyright Backlash" Arquivado em 2022-02-05 no Wayback Machine, Southern California Law Review, 2011.

- ↑ a b c Khambatti, Mujtaba; Ryu, Kyung Dong; Dasgupta, Partha (2004). «Structuring Peer-to-Peer Networks Using Interest-Based Communities». Databases, Information Systems, and Peer-to-Peer Computing. Col: Lecture Notes in Computer Science. 2944. [S.l.: s.n.] pp. 48–63. ISBN 978-3-540-20968-3. doi:10.1007/978-3-540-24629-9_5

- ↑ a b c Cunningham, Brendan; Alexander, Peter; Adilov, Nodir (28 de outubro de 2003). «Peer-to-peer file sharing communities». Information Economics and Policy. Consultado em 16 de dezembro de 2015. Cópia arquivada em 4 de março de 2016

- ↑ a b c d e f Vassileva, Julita (2003). «Motivating Participation in Peer to Peer Communities». Engineering Societies in the Agents World III. Col: Lecture Notes in Computer Science. 2577. [S.l.: s.n.] pp. 141–155. ISBN 978-3-540-14009-2. doi:10.1007/3-540-39173-8_11

- ↑ «Case Study: A&M Records, Inc. v. Napster, Inc.». Washington University in St. Louis School of Law. 1 de agosto de 2013. Consultado em 10 de abril de 2023. Cópia arquivada em 31 de maio de 2020

- ↑ Banerjee, Anirban; Faloutsos, Michalis; Bhuyan, Laxmi (abril de 2008). «The P2P war: Someone is monitoring your activities». Computer Networks. 52 (6): 1272–1280. CiteSeerX 10.1.1.76.9451

. doi:10.1016/j.comnet.2008.01.011

. doi:10.1016/j.comnet.2008.01.011

- ↑ Good, Nathaniel; Aaron Krekelberg (5 de junho de 2002). «Usability and privacy: a study of Kazaa P2P file- sharing». HP Labs Tech Report. Consultado em 15 de outubro de 2013. Cópia arquivada em 15 de outubro de 2013

- ↑ Good, Nathaniel S.; Krekelberg, Aaron (2003). «Usability and privacy». Proceedings of the conference on Human factors in computing systems - CHI '03. [S.l.: s.n.] p. 137. ISBN 1581136307. doi:10.1145/642611.642636

- ↑ Markoff, John (7 de junho de 2002). «Security Hole Found in KaZaA File-Sharing Service». New York Times. Consultado em 15 de outubro de 2013. Cópia arquivada em 13 de novembro de 2013

- ↑ Overexposed: the threats to privacy and security on filesharing networks (PDF). [S.l.]: U.S. Government Printing Office. 2003. ISBN 978-0-16-070566-3. Consultado em 15 de outubro de 2013. Cópia arquivada (PDF) em 16 de junho de 2013

- ↑ «The Dark Side of a Bright Idea: Could Personal and National Security Risks Compromise the Potential of P2P File-Sharing Networks?». Consultado em 15 de outubro de 2013. Arquivado do original em 19 de dezembro de 2012

- ↑ Johnson, M. Eric; McGuire, Dan; Willey, Nicholas D. (2008). «The Evolution of the Peer-to-Peer File Sharing Industry and the Security Risks for Users». Proceedings of the 41st Annual Hawaii International Conference on System Sciences (HICSS 2008). [S.l.: s.n.] p. 383. doi:10.1109/HICSS.2008.436

- ↑ Håvard Vegge, Finn Michael Halvorsen and Rune Walsø Nergård (2009). «Where Only Fools Dare to Tread: An Empirical Study on the Prevalence of Zero-day Malware». 2009 Fourth International Conference on Internet Monitoring and Protection

- ↑ «Torrent Server | TurnKey GNU/Linux». www.turnkeylinux.org. Consultado em 5 de fevereiro de 2022. Cópia arquivada em 16 de janeiro de 2022

- ↑ a b c Greg Sandoval. April 21, 2009 10:41 AM PDT. "Congress to probe P2P sites over 'inadvertent sharing'" Arquivado em 2011-06-17 no Wayback Machine, CNET News

- ↑ «P2P File-Sharing Risks». OnGuardOnLine.gov. 24 de setembro de 2011. Consultado em 25 de janeiro de 2013. Cópia arquivada em 28 de janeiro de 2013

- ↑ «Hearing on Barrow P2P Legislation Held on Tuesday». Congressman John Barrow. Maio de 2009. Consultado em 11 de setembro de 2010. Cópia arquivada em 7 de outubro de 2010

- ↑ "Text of H.R. 1319: Informed P2P User Act" Arquivado em 2012-01-21 no Wayback Machine, GovTrack.us

- ↑ «Risks of File-Sharing Technology». US-CERT. Consultado em 25 de janeiro de 2013. Cópia arquivada em 26 de janeiro de 2013

- ↑ ComputerWorld.[1] Arquivado em 2013-11-12 no Wayback Machine "Don't expect data on P2P networks to be private, judge rules".

- ↑ Jian Liang, Kumar, R., Yongjian Xi, & Ross, K. W. (n.d.). Pollution in P2P file sharing systems. Proceedings IEEE 24th Annual Joint Conference of the IEEE Computer and Communications Societies. doi:10.1109/infcom.2005.1498344