Fancy Bear

| Tipo | Ameaça persistente avançada |

|---|---|

| Fundação | c. 2004–2007[a] |

| Propósito | Ciberespionagem, ciberguerra |

| Sede | Rússia |

| Línguas oficiais | Russo |

| Filiação | Cozy Bear |

| Organização de origem | GRU[3][4] |

| Antigo nome |

|

Fancy Bear[b] é um grupo russo de ciberespionagem. A empresa americana de cibersegurança CrowdStrike afirmou, com um nível médio de confiança, que o grupo está associado à agência de inteligência militar russa GRU.[6][7] O Ministério das Relações Exteriores do Reino Unido[8] e as empresas de segurança SecureWorks,[9] ThreatConnect,[10] e Mandiant,[11] também afirmaram que o grupo é patrocinado pelo governo russo. Em 2018, uma acusação do Conselheiro Especial dos Estados Unidos identificou o Fancy Bear como Unidade 26165 do GRU.[4][3] Isso se refere ao seu Número de Unidade Militar unificado dos regimentos do exército russo.

O Fancy Bear é classificado pela FireEye como uma ameaça persistente avançada.[11] Entre outras técnicas, utiliza exploits de dia zero, spear phishing e malware para comprometer alvos. O grupo promove os interesses políticos do governo russo e é conhecido por hackear e-mails do Comitê Nacional Democrata para tentar influenciar o resultado das eleições presidenciais dos Estados Unidos em 2016.[12]

O nome "Fancy Bear" vem de um sistema de codificação usado pelo pesquisador de segurança Dmitri Alperovitch [en] para identificar hackers.[13]

Provavelmente em operação desde meados dos anos 2000, os métodos do Fancy Bear são consistentes com as capacidades de atores estatais. O grupo tem como alvos governos, forças militares, agências de segurança e indivíduos em diversos países, frequentemente estados do Transcaucásia e alinhados com a OTAN, mas também atacou organizações internacionais, como a Agência Mundial Antidopagem. Acredita-se que o Fancy Bear seja responsável por ciberataques ao parlamento alemão, ao parlamento norueguês, à emissora de televisão francesa TV5Monde, à Casa Branca, à OTAN, ao Comitê Nacional Democrata, à Organização para a Segurança e Cooperação na Europa e à campanha do candidato presidencial francês Emmanuel Macron.[14]

Descoberta e relatórios de segurança

A Trend Micro designou os atores por trás do malware Sofacy como Operation Pawn Storm em 22 de outubro de 2014.[15] O nome foi inspirado no uso pelo grupo de "duas ou mais ferramentas/táticas conectadas para atacar um alvo específico, semelhante à estratégia de xadrez",[16] conhecida como ataque de peão.

A empresa de segurança de rede FireEye publicou um relatório detalhado sobre o Fancy Bear em outubro de 2014. O relatório designou o grupo como "Ameaça Persistente Avançada 28" (APT28) e descreveu como o grupo de hackers utilizou exploits de dia zero do sistema operacional Microsoft Windows e do Adobe Flash.[17] O relatório encontrou detalhes operacionais indicando que a fonte é um "patrocinador governamental baseado em Moscou". Evidências coletadas pela FireEye sugeriram que o malware do Fancy Bear foi compilado principalmente em um ambiente de construção em língua russa e ocorreu principalmente durante o horário de trabalho, coincidindo com o fuso horário de Moscou.[18] A diretora de inteligência de ameaças da FireEye, Laura Galante, referiu-se às atividades do grupo como "espionagem estatal"[19] e disse que os alvos também incluem "mídia ou influenciadores".[11][20]

O nome "Fancy Bear" deriva do sistema de codificação que a empresa de Dmitri Alperovitch, CrowdStrike, usa para grupos de hackers. "Bear" indica que os hackers são da Rússia. "Fancy" refere-se a "Sofacy", uma palavra no malware que lembrou o analista que o descobriu da música "Fancy" de Iggy Azalea.[13]

Ataques

Os alvos do Fancy Bear incluem governos e militares da Europa Oriental, o país da Geórgia e o Cáucaso, a Ucrânia,[21] organizações relacionadas à segurança, como a OTAN, além de contratantes de defesa dos EUA, como Academi (anteriormente conhecida como Blackwater e Xe Services), Science Applications International Corporation (SAIC),[22] Boeing, Lockheed Martin e Raytheon.[21] O Fancy Bear também atacou cidadãos da Federação Russa que são inimigos políticos do Kremlin, incluindo o ex-magnata do petróleo Mikhail Khodorkovsky e Maria Alekhina [en] da banda Pussy Riot.[21] A SecureWorks, uma empresa de cibersegurança sediada nos Estados Unidos, concluiu que, de março de 2015 a maio de 2016, a lista de alvos do "Fancy Bear" incluía não apenas o Comitê Nacional Democrata e o Comitê Nacional Republicano,[23] mas dezenas de milhares de adversários de Putin e do Kremlin nos Estados Unidos, Ucrânia, Rússia, Geórgia e Síria. No entanto, apenas um pequeno número de republicanos foi alvo.[24] Uma análise da AP de 4.700 contas de e-mail atacadas pelo Fancy Bear concluiu que nenhum outro país além da Rússia teria interesse em hackear tantos alvos tão diferentes que não tinham nada em comum além de serem de interesse para o governo russo.[21]

Entre 2011 e 2012, o malware de primeira etapa do Fancy Bear foi o implante "Sofacy" ou SOURFACE. Durante 2013, o Fancy Bear adicionou mais ferramentas e backdoors, incluindo CHOPSTICK, CORESHELL, JHUHUGIT e ADVSTORESHELL.[25]

Ataques a jornalistas

Entre meados de 2014 e o outono de 2017, o Fancy Bear teve como alvo numerosos jornalistas nos Estados Unidos, Ucrânia, Rússia, Moldávia, países bálticos e outras nações que escreveram artigos sobre Vladimir Putin e o Kremlin. De acordo com a Associated Press e a SecureWorks, esse grupo de jornalistas é o terceiro maior grupo visado pelo Fancy Bear, após pessoal diplomático e democratas dos EUA. A lista de alvos do Fancy Bear inclui Adrian Chen [en], a jornalista armênia Maria Titizian, Eliot Higgins [en] do Bellingcat, Ellen Barry e pelo menos 50 outros repórteres do New York Times, pelo menos 50 correspondentes estrangeiros baseados em Moscou que trabalhavam para meios de comunicação independentes, Josh Rogin, colunista do Washington Post, Shane Harris, escritor do Daily Beast que em 2015 cobriu questões de inteligência, Michael Weiss, analista de segurança da CNN, Jamie Kirchick do Brookings Institution, 30 alvos de mídia na Ucrânia, muitos no Kyiv Post, repórteres que cobriram a guerra apoiada pela Rússia no leste da Ucrânia, além de jornalistas na Rússia, onde a maioria dos alvos dos hackers trabalhava para notícias independentes (como Novaya Gazeta ou Vedomosti [en]), como Ekaterina Vinokurova do Znak.com, e jornalistas russos mainstream, como Tina Kandelaki [en], Ksenia Sobchak, e o apresentador de televisão russo Pavel Lobkov, todos da TV Rain.[26]

Ataques na Alemanha (a partir de 2014)

Acredita-se que o Fancy Bear tenha sido responsável por um ciberataque de seis meses no parlamento alemão que começou em dezembro de 2014.[27] Em 5 de maio de 2020, promotores federais alemães emitiram um mandado de prisão para Dimitri Badin em relação aos ataques.[28] O ataque paralisou completamente a infraestrutura de TI do Bundestag em maio de 2015. Para resolver a situação, todo o parlamento teve que ser desconectado por dias. Especialistas em TI estimam que um total de 16 gigabytes de dados foram baixados do Parlamento como parte do ataque.[29]

O grupo também é suspeito de estar por trás de um ataque de spear phishing em agosto de 2016 contra membros do Bundestag e vários partidos políticos, como a líder da facção Linken, Sahra Wagenknecht, Junge Union e a CDU de Saarland.[30][31][32][33] As autoridades temiam que informações sensíveis pudessem ser coletadas por hackers para manipular o público antes de eleições, como a eleição federal alemã prevista para setembro de 2017.[30]

Ameaças de morte a esposas de militares dos EUA (10 de fevereiro de 2015)

Em 10 de fevereiro de 2015, cinco esposas de militares dos EUA receberam ameaças de morte de um grupo de hackers que se autodenominava "CyberCaliphate", alegando ser afiliado ao Estado Islâmico.[34][35][36][37] Posteriormente, descobriu-se que se tratava de um ataque de bandeira falsa pelo Fancy Bear, quando os endereços de e-mail das vítimas foram encontrados na lista de alvos de phishing do Fancy Bear.[35] Trolls de redes sociais russos também são conhecidos por amplificar e espalhar rumores sobre a ameaça de possíveis ataques terroristas do Estado Islâmico em solo americano para semear medo e tensão política.[35]

Hackeamento da televisão francesa (abril de 2015)

Em 8 de abril de 2015, a rede de televisão francesa TV5Monde foi vítima de um ciberataque por um grupo de hackers que se autodenominava "CyberCaliphate" e alegava ter ligações com a organização terrorista Estado Islâmico do Iraque e do Levante (ISIL). Investigadores franceses posteriormente descartaram a teoria de que islamistas militantes estavam por trás do ciberataque, suspeitando da participação do Fancy Bear.[38]

Os hackers violaram os sistemas internos da rede, possivelmente auxiliados por senhas transmitidas abertamente pela TV5,[39] interrompendo a programação de transmissão dos 12 canais da empresa por mais de três horas.[40] O serviço foi parcialmente restaurado nas primeiras horas da manhã seguinte, mas os serviços normais de transmissão foram interrompidos até o final de 9 de abril.[40] Vários sistemas administrativos e de suporte computadorizados, incluindo o e-mail, também permaneceram desativados ou inacessíveis devido ao ataque.[41][40] Os hackers também sequestraram as páginas do Facebook e Twitter da TV5Monde para publicar informações pessoais de parentes de soldados franceses envolvidos em ações contra o ISIS, juntamente com mensagens críticas ao presidente François Hollande, argumentando que os ataques terroristas de janeiro de 2015 [en] foram "presentes" pelo seu "erro imperdoável" de participar de conflitos que "não têm propósito".[42][40]

O diretor-geral da TV5Monde, Yves Bigot, disse posteriormente que o ataque quase destruiu a empresa; se a restauração da transmissão tivesse demorado mais, os canais de distribuição por satélite provavelmente teriam cancelado seus contratos. O ataque foi projetado para ser destrutivo, tanto para equipamentos quanto para a própria empresa, em vez de ser para propaganda ou espionagem, como havia sido o caso da maioria dos outros ciberataques. O ataque foi cuidadosamente planejado; a primeira penetração conhecida da rede ocorreu em 23 de janeiro de 2015.[43] Os atacantes realizaram reconhecimento da TV5Monde para entender como ela transmitia seus sinais e construíram um software malicioso sob medida para corromper e destruir o hardware conectado à internet que controlava as operações da estação de TV, como os sistemas de codificação. Eles usaram sete pontos de entrada diferentes, nem todos pertencentes à TV5Monde ou mesmo na França — um deles era uma empresa sediada na Holanda que fornecia câmeras controladas remotamente usadas nos estúdios da TV5.[43] Entre 16 de fevereiro e 25 de março, os atacantes coletaram dados das plataformas internas da TV5, incluindo seu Wiki interno de TI, e verificaram que as credenciais de login ainda eram válidas.[43] Durante o ataque, os hackers executaram uma série de comandos extraídos de logs do TACACS para apagar o firmware de switches e roteadores.[43]

Embora o ataque alegasse ser do IS, a agência cibernética da França instruiu Bigot a dizer apenas que as mensagens afirmavam ser do IS. Ele foi posteriormente informado que evidências apontavam que os atacantes eram o grupo APT 28 de hackers russos. Não foi encontrado um motivo para o ataque à TV5Monde, e a fonte da ordem para o ataque, bem como seu financiamento, não são conhecidos. Especula-se que provavelmente foi uma tentativa de testar formas de armamento cibernético. O custo foi estimado em €5 milhões (US$5,6 milhões; £4,5 milhões) no primeiro ano, seguido por um custo anual recorrente de mais de €3 milhões (US$3,4 milhões; £2,7 milhões) para nova proteção. A forma de trabalho da empresa teve que mudar, com autenticação de e-mails, verificação de pen drives antes da inserção, entre outros, em detrimento significativo da eficiência para uma empresa de mídia que precisa mover informações rapidamente.[44]

Relatório da root9B (maio de 2015)

A empresa de segurança root9B publicou um relatório sobre o Fancy Bear em maio de 2015, anunciando a descoberta de um ataque direcionado de spear phishing contra instituições financeiras. O relatório listou instituições bancárias internacionais que foram alvos, incluindo o United Bank for Africa, Bank of America, TD Bank e UAE Bank. Segundo a root9B, os preparativos para os ataques começaram em junho de 2014, e o malware utilizado "apresentava assinaturas específicas que historicamente foram exclusivas de apenas uma organização, Sofacy".[45] O jornalista de segurança Brian Krebs questionou a precisão das alegações da root9B, sugerindo que os ataques poderiam ter se originado de phishers nigerianos.[46] Em junho de 2015, o respeitado pesquisador de segurança Claudio Guarnieri publicou um relatório baseado em sua própria investigação de um exploit atribuído ao SOFACY contra o Bundestag alemão,[47] e creditou à root9B o relato de "o mesmo endereço IP usado como servidor de Comando e Controle no ataque contra o Bundestag (176.31.112.10)", afirmando que, com base em sua análise do ataque ao Bundestag, "pelo menos alguns" indicadores contidos no relatório da root9B pareciam precisos, incluindo uma comparação do hash da amostra de malware de ambos os incidentes. A root9B posteriormente publicou um relatório técnico comparando a análise de Guarnieri do malware atribuído ao SOFACY com sua própria amostra, reforçando a veracidade de seu relatório original.[48]

Spoof da EFF, ataques à Casa Branca e OTAN (agosto de 2015)

Em agosto de 2015, o Fancy Bear utilizou um exploit de dia zero do Java, realizando um spoofing da Electronic Frontier Foundation e lançou ataques contra a Casa Branca e a OTAN. Os hackers usaram um ataque de spear phishing, direcionando e-mails para a URL falsa electronicfrontierfoundation.org.[49][50]

Agência Mundial Antidopagem (agosto de 2016)

Em agosto de 2016, a Agência Mundial Antidopagem relatou o recebimento de e-mails de phishing enviados aos usuários de seu banco de dados, alegando serem comunicações oficiais da WADA solicitando detalhes de login. Após revisar os dois domínios fornecidos pela WADA, constatou-se que as informações de registro e hospedagem dos sites eram consistentes com o grupo de hackers russos Fancy Bear.[51][52] De acordo com a WADA, alguns dos dados divulgados pelos hackers foram forjados.[53]

Devido a evidências de doping generalizado por atletas russos, a WADA recomendou que os atletas russos fossem proibidos de participar dos Jogos Olímpicos e Paralímpicos do Rio de 2016. Analistas disseram acreditar que o hack foi, em parte, um ato de retaliação contra a atleta denunciante russa Yuliya Stepanova, cujas informações pessoais foram divulgadas na violação.[54] Em agosto de 2016, a WADA revelou que seus sistemas haviam sido violados, explicando que hackers do Fancy Bear usaram uma conta criada pelo Comitê Olímpico Internacional (COI) para acessar seu banco de dados do Sistema de Administração e Gerenciamento Antidoping (ADAMS).[55] Os hackers então usaram o site fancybear.net para publicar o que disseram ser os arquivos de testes antidoping olímpicos de vários atletas que receberam isenções para uso terapêutico, incluindo a ginasta Simone Biles, as tenistas Venus e Serena Williams e a jogadora de basquete Elena Delle Donne.[56] Os hackers focaram em atletas que receberam isenções legítimas da WADA por várias razões médicas. Arquivos médicos de cerca de 250 atletas de países além da Rússia foram acessados e vazados.[55]

Conselho de Segurança Holandês e Bellingcat

Eliot Higgins e outros jornalistas associados ao Bellingcat, um grupo que pesquisa o abate do Voo 17 da Malaysia Airlines sobre a Ucrânia, foram alvos de numerosos e-mails de spear phishing. As mensagens eram notificações de segurança falsas do Gmail com URLs encurtadas do Bit.ly e TinyCC. De acordo com a ThreatConnect, alguns dos e-mails de phishing originaram-se de servidores que o Fancy Bear havia usado em ataques anteriores em outros lugares. O Bellingcat é conhecido por demonstrar a responsabilidade da Rússia pelo abate do MH17 e é frequentemente ridicularizado pela mídia russa.[57][58]

O grupo também teve como alvo o Conselho de Segurança Holandês, o órgão que conduz a investigação oficial sobre o acidente, antes e depois da divulgação do relatório final do conselho. Eles configuraram servidores SFTP e VPN falsos para imitar os servidores do próprio conselho, provavelmente com o propósito de spear phishing de nomes de usuário e senhas.[59] Um porta-voz do conselho afirmou que os ataques não foram bem-sucedidos.[60]

Comitê Nacional Democrata (2016)

O Fancy Bear realizou ataques de spear phishing em endereços de e-mail associados ao Comitê Nacional Democrata no primeiro trimestre de 2016.[61][12] Em 10 de março, e-mails de phishing direcionados principalmente a endereços de e-mail antigos de funcionários da campanha democrata de 2008 começaram a chegar. Uma dessas contas pode ter fornecido listas de contatos atualizadas. No dia seguinte, os ataques de phishing se expandiram para endereços de e-mail não públicos de altos funcionários do Partido Democrata. Endereços do hillaryclinton.com foram atacados, mas exigiam autenticação de dois fatores para acesso. O ataque foi redirecionado para contas do Gmail em 19 de março. A conta do Gmail de Podesta foi comprometida no mesmo dia, com 50.000 e-mails roubados. Os ataques de phishing se intensificaram em abril,[12] embora os hackers pareçam ter ficado subitamente inativos no dia 15 de abril, que na Rússia foi um feriado em homenagem aos serviços de guerra eletrônica militar.[62] O malware usado no ataque enviou dados roubados para os mesmos servidores usados no ataque de 2015 ao parlamento alemão.[13]

Em 14 de junho, a CrowdStrike publicou um relatório divulgando o hack do DNC e identificando o Fancy Bear como responsável. Uma persona online, Guccifer 2.0 [en], então apareceu, reivindicando o crédito exclusivo pela violação.[63]

Outro grupo sofisticado de hackers atribuído à Federação Russa, apelidado de Cozy Bear [en], também estava presente nos servidores do DNC ao mesmo tempo. No entanto, os dois grupos pareciam não estar cientes um do outro, pois cada um roubou independentemente as mesmas senhas e duplicou seus esforços. O Cozy Bear parece ser uma agência diferente, mais interessada em espionagem tradicional de longo prazo.[62] Uma equipe forense da CrowdStrike determinou que, enquanto o Cozy Bear estava na rede do DNC por mais de um ano, o Fancy Bear esteve lá por apenas algumas semanas.[13]

Artilharia ucraniana

De acordo com a CrowdStrike, de 2014 a 2016, o grupo usou malware para Android visando as Forças de Foguetes e Artilharia [en] do Exército Ucraniano. Eles distribuíram uma versão infectada de um aplicativo Android cujo propósito original era controlar dados de direcionamento para a artilharia Obuseiro D-30. O aplicativo, usado por oficiais ucranianos, foi carregado com o spyware X-Agent e postado online em fóruns militares. A CrowdStrike inicialmente alegou que mais de 80% dos obuseiros D-30 ucranianos foram destruídos na guerra, a maior porcentagem de perdas de qualquer peça de artilharia do exército (uma porcentagem nunca relatada anteriormente e que significaria a perda de quase todo o arsenal da maior peça de artilharia das Forças Armadas Ucranianas).[64][65] Segundo o Exército Ucraniano, os números da CrowdStrike estavam incorretos e as perdas em armas de artilharia "eram muito inferiores às relatadas" e que essas perdas "não têm relação com a causa declarada".[66] A CrowdStrike revisou este relatório após o Instituto Internacional de Estudos Estratégicos (IISS) desmentir seu relatório original, alegando que os hacks de malware resultaram em perdas de 15–20% em vez da cifra original de 80%.[67]

Dia zero do Windows (outubro de 2016)

Em 31 de outubro de 2016, o Grupo de Análise de Ameaças da Google revelou uma vulnerabilidade dia zero na maioria das versões do Microsoft Windows que estava sendo alvo de ataques ativos de malware. Em 1º de novembro de 2016, o Vice-Presidente Executivo do Grupo de Windows e Dispositivos da Microsoft, Terry Myerson, postou no Blog de Pesquisa e Resposta a Ameaças da Microsoft, reconhecendo a vulnerabilidade e explicando que uma "campanha de spear-phishing de baixo volume" direcionada a usuários específicos utilizou "duas vulnerabilidades dia zero no Adobe Flash e no kernel de versões anteriores do Windows". A Microsoft apontou o Fancy Bear como o ator da ameaça, referindo-se ao grupo pelo codinome interno STRONTIUM.[68]

Ministérios holandeses (fevereiro de 2017)

Em fevereiro de 2017, o Serviço Geral de Inteligência e Segurança (AIVD) da Holanda revelou que o Fancy Bear e o Cozy Bear fizeram várias tentativas de hackear ministérios holandeses, incluindo o Ministério de Assuntos Gerais, nos seis meses anteriores. Rob Bertholee, chefe do AIVD, disse no programa EenVandaag que os hackers eram russos e tentaram obter acesso a documentos secretos do governo.[69]

Em um briefing ao parlamento, o Ministro do Interior e Relações do Reino da Holanda, Ronald Plasterk, anunciou que os votos para a eleição geral holandesa em março de 2017 seriam contados manualmente.[70]

Hack da IAAF (fevereiro de 2017)

Os oficiais da Associação Internacional de Federações de Atletismo (IAAF) declararam em abril de 2017 que seus servidores haviam sido hackeados pelo grupo "Fancy Bear". O ataque foi detectado pela empresa de cibersegurança Context Information Security, que identificou um acesso remoto não autorizado aos servidores da IAAF em 21 de fevereiro. A IAAF afirmou que os hackers acessaram as solicitações de Isenção para Uso Terapêutico, necessárias para usar medicamentos proibidos pela WADA.[71][72]

Eleições alemãs e francesas (2016–2017)

Pesquisadores da Trend Micro em 2017 divulgaram um relatório descrevendo tentativas do Fancy Bear de atingir grupos relacionados às campanhas eleitorais de Emmanuel Macron e Angela Merkel. Segundo o relatório, eles atacaram a campanha de Macron com phishing e tentativas de instalar malware em seu site. A agência de cibersegurança do governo francês ANSSI confirmou que esses ataques ocorreram, mas não pôde confirmar a responsabilidade do APT28.[73] A campanha de Marine Le Pen não parece ter sido visada pelo APT28, possivelmente indicando uma preferência russa por sua campanha. Putin havia anteriormente destacado os benefícios para a Rússia se Marine Le Pen fosse eleita.[74]

O relatório diz que eles então atacaram a Fundação Konrad Adenauer e a Fundação Friedrich Ebert, grupos associados à União Democrata-Cristã da Alemanha de Angela Merkel e ao opositor Partido Social-Democrata da Alemanha, respectivamente. O Fancy Bear configurou servidores de e-mail falsos no final de 2016 para enviar e-mails de phishing com links para malware.[75]

Comitê Olímpico Internacional (2018)

Em 10 de janeiro de 2018, a persona online "Fancy Bears Hack Team" vazou o que pareciam ser e-mails roubados do Comitê Olímpico Internacional (COI) e do Comitê Olímpico dos EUA, datados de final de 2016 a início de 2017, em aparente retaliação pela proibição do COI de atletas russos nos Jogos Olímpicos de Inverno de 2018 como sanção pelo programa sistemático de doping da Rússia. O ataque lembra os vazamentos anteriores da Agência Mundial Antidopagem (WADA). Não se sabe se os e-mails são totalmente autênticos, devido ao histórico do Fancy Bear de incluir desinformação em e-mails roubados. O modo de ataque também não é conhecido, mas provavelmente foi phishing.[76][77]

Especialistas em cibersegurança também afirmaram que os ataques parecem ter como alvo a empresa de testes de drogas esportivas conhecida como Berlinger Group.[78]

Confederação Esportiva Sueca

A Confederação Esportiva Sueca informou que o Fancy Bear foi responsável por um ataque aos seus computadores, visando registros de testes antidoping de atletas.[79]

Grupos conservadores dos Estados Unidos (2018)

A empresa de software Microsoft relatou em agosto de 2018 que o grupo tentou roubar dados de organizações políticas, como o International Republican Institute [en] e o think tank Hudson Institute. Os ataques foram frustrados quando a equipe de segurança da Microsoft assumiu o controle de seis domínios de rede.[80] Em seu anúncio, a Microsoft informou que "atualmente não temos evidências de que esses domínios foram usados em ataques bem-sucedidos antes que o DCU assumisse o controle deles, nem temos evidências que indiquem a identidade dos alvos finais de qualquer ataque planejado envolvendo esses domínios".[81]

Patriarcado Ecumênico e outros clérigos (agosto de 2018)

De acordo com o relatório de agosto de 2018 da Associated Press, o Fancy Bear vinha há anos visando a correspondência por e-mail dos oficiais do Patriarcado Ecumênico de Constantinopla, liderado pelo Patriarca Ecumênico Bartolomeu I.[82] A publicação veio em um momento de tensões elevadas entre o Patriarcado Ecumênico, o mais antigo de todas as Igrejas Ortodoxas Orientais, e a Igreja Ortodoxa Russa (Patriarcado de Moscou) devido à questão da independência eclesiástica total (autocefalia) para a Igreja Ortodoxa na Ucrânia, buscada pelo governo ucraniano. A publicação citou especialistas dizendo que a concessão da autocefalia à Igreja na Ucrânia erodiria o poder e o prestígio do Patriarcado de Moscou e minaria suas reivindicações de jurisdição transnacional.[82] Os ciberataques também tiveram como alvo cristãos ortodoxos em outros países, bem como muçulmanos, judeus e católicos nos Estados Unidos, a Ummah, um grupo guarda-chuva para muçulmanos ucranianos, o núncio papal em Kiev e Yosyp Zisels, que dirige a Associação de Organizações e Comunidades Judaicas da Ucrânia.[82]

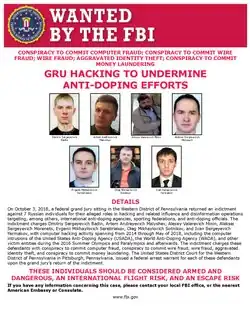

Indiciamentos em 2018

Em outubro de 2018, um indiciamento por um grande júri federal dos EUA de sete homens russos,[c] todos oficiais do GRU, em relação aos ataques, foi tornado público. O indiciamento afirma que, de dezembro de 2014 até pelo menos maio de 2018, os oficiais do GRU conspiraram para conduzir "intrusões computacionais persistentes e sofisticadas afetando pessoas, entidades corporativas, organizações internacionais e seus respectivos funcionários localizados ao redor do mundo, com base em seu interesse estratégico para o governo russo".[83][84] O Departamento de Justiça dos EUA afirmou que a conspiração, entre outros objetivos, visava "publicar informações roubadas como parte de uma campanha de influência e desinformação projetada para minar, retaliar e de outra forma deslegitimar" os esforços da Agência Mundial Antidopagem, uma organização internacional antidoping que publicou o Relatório McLaren, um relatório que expôs o doping extensivo de atletas russos patrocinado pelo governo russo.[83] Os réus foram acusados de hacking de computadores, fraude eletrônica, roubo de identidade agravado e lavagem de dinheiro.[83]

Ataques a think tanks em 2019

Em fevereiro de 2019, a Microsoft anunciou que detectou ataques de spear phishing do APT28, direcionados a funcionários do Fundo Marshall Alemão, Aspen Institute Germany e do Conselho Alemão de Relações Exteriores.[85][86] Hackers do grupo supostamente enviaram e-mails de phishing para 104 endereços de e-mail em toda a Europa na tentativa de obter acesso às credenciais dos empregadores e infectar sites com malware.[87][88]

Instituição estratégica tcheca de 2019

Em 2020, a Agência Nacional de Segurança Cibernética e da Informação da República Tcheca relatou um incidente de ciberespionagem em uma instituição estratégica não identificada, possivelmente o Ministério de Relações Exteriores,[89] provavelmente realizado pelo Fancy Bear.[90]

Ataque ao Parlamento Norueguês de 2020

Em agosto de 2020, o Storting norueguês relatou um "ataque cibernético significativo" em seu sistema de e-mails. Em setembro de 2020, a ministra de Relações Exteriores da Noruega, Ine Marie Eriksen Søreide, acusou a Rússia do ataque. O Serviço de Segurança da Polícia Norueguesa concluiu em dezembro de 2020 que "as análises mostram que é provável que a operação tenha sido realizada pelo ator cibernético referido em fontes abertas como APT28 e Fancy Bear", e que "conteúdo sensível foi extraído de algumas das contas de e-mail afetadas".[91]

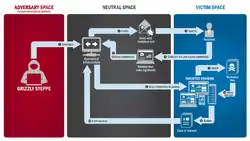

Características e técnicas

O Fancy Bear utiliza métodos avançados consistentes com as capacidades de atores estatais.[92] Eles empregam e-mails de spear phishing, sites de disseminação de malware disfarçados de fontes de notícias e vulnerabilidades dia zero. Um grupo de pesquisa em cibersegurança destacou o uso de seis diferentes exploits dia zero em 2015, um feito técnico que exigiria um grande número de programadores buscando vulnerabilidades até então desconhecidas em softwares comerciais de ponta. Isso é considerado um sinal de que o Fancy Bear é um programa estatal e não uma gangue ou um hacker solitário.[1][93]

Um dos alvos preferidos do Fancy Bear são os serviços de e-mail baseados na web. Um comprometimento típico consiste em usuários de e-mail baseados na web receberem um e-mail solicitando urgentemente que alterem suas senhas para evitar serem hackeados. O e-mail contém um link para um site falso projetado para imitar uma interface real de webmail, onde os usuários tentam fazer login e suas credenciais são roubadas. A URL frequentemente é mascarada como um link encurtado do bit.ly[94] para burlar filtros de spam. O Fancy Bear envia esses e-mails de phishing principalmente às segundas e sextas-feiras. Eles também enviam e-mails que supostamente contêm links para notícias, mas que, na verdade, levam a sites de disseminação de malware que instalam toolkits no computador do alvo.[1] O Fancy Bear também registra domínios que se assemelham a sites legítimos, criando uma cópia falsa do site para roubar credenciais de suas vítimas.[63] O Fancy Bear é conhecido por retransmitir seu tráfego de comando através de redes de proxy de vítimas que comprometeu anteriormente.[95]

O software utilizado pelo Fancy Bear inclui ADVSTORESHELL, CHOPSTICK, JHUHUGIT e XTunnel. O Fancy Bear utiliza vários implantes, incluindo Foozer, WinIDS, X-Agent, X-Tunnel, Sofacy e droppers DownRange.[63] Com base nos tempos de compilação, a FireEye concluiu que o Fancy Bear atualiza consistentemente seu malware desde 2007.[95] Para evitar detecção, o Fancy Bear retorna ao ambiente para trocar seus implantes, altera seus canais de comando e controle e modifica seus métodos de persistência.[92] O grupo implementa técnicas de contra-análise para ofuscar seu código. Eles adicionam dados irrelevantes a strings codificadas, dificultando a decodificação sem o algoritmo de remoção de lixo.[95] O Fancy Bear toma medidas para evitar a análise forense de seus hacks, redefinindo os carimbos de data e hora em arquivos e limpando periodicamente os logs de eventos.[63]

De acordo com um indiciamento do Conselheiro Especial dos Estados Unidos, o X-Agent foi "desenvolvido, personalizado e monitorado" pelo Capitão-Tenente do GRU Nikolay Yuryevich Kozachek.[3]

O Fancy Bear é conhecido por personalizar implantes para ambientes-alvo, por exemplo, reconfigurando-os para usar servidores de e-mail locais.[95] Em agosto de 2015, a Kaspersky Lab detectou e bloqueou uma versão do implante ADVSTORESHELL que havia sido usada para atingir empreiteiros de defesa. Uma hora e meia após o bloqueio, os atores do Fancy Bear compilaram e entregaram uma nova backdoor para o implante.[25]

Educação

A Unidade 26165 esteve envolvida no desenvolvimento do currículo em várias escolas públicas de Moscou, incluindo a Escola 1101.[96]

Personas relacionadas

O Fancy Bear às vezes cria personas online para disseminar desinformação, desviar a culpa e criar negação plausível para suas atividades.[97]

Guccifer 2.0

Uma persona online que apareceu pela primeira vez e reivindicou responsabilidade pelos hacks do DNC no mesmo dia em que a história foi publicada indicando que o Fancy Bear era responsável.[98] O Guccifer 2.0 afirma ser um hacker romeno, mas quando entrevistado pela revista Motherboard, foi questionado em romeno e pareceu não conseguir falar o idioma.[99] Alguns documentos liberados por eles parecem ser falsificações montadas a partir de material de hacks anteriores e informações disponíveis publicamente, depois misturadas com desinformação.[99]

Fancy Bears' Hack Team

Um site criado para vazar documentos obtidos nos ataques à WADA e à IAAF foi apresentado com um breve manifesto datado de 13 de setembro de 2016, proclamando que o site pertence à "equipe de hackers Fancy Bears", que afirmou ser uma "equipe internacional de hackers" que "defende o jogo limpo e o esporte limpo".[100] O site assumiu a responsabilidade pelo hack da WADA e prometeu fornecer "provas sensacionais de atletas famosos usando substâncias dopantes", começando com a equipe olímpica dos EUA, que, segundo ele, "desonrou seu nome com vitórias manchadas".[100] A WADA afirmou que alguns dos documentos vazados sob esse nome eram falsificações e que os dados haviam sido alterados.[101][100]

Anonymous Poland

Uma conta no Twitter chamada "Anonymous Poland" reivindicou responsabilidade pelo ataque à Agência Mundial Antidopagem[102] e divulgou dados roubados do Tribunal de Arbitragem do Esporte, um alvo secundário.[103][104] A ThreatConnect apoia a visão de que o Anonymous Poland é um fantoche do Fancy Bear, observando a mudança de um foco histórico em políticas internas. Um vídeo de captura de tela carregado pelo Anonymous Poland mostra uma conta com configurações de idioma polonês, mas o histórico do navegador revelou que eles fizeram buscas no Google.ru (Rússia) e Google.com (EUA), mas não no Google.pl (Polônia).[103]

Ver também

Notas

- ↑ De acordo com a empresa de cibersegurança FireEye, o Fancy Bear usa um conjunto de ferramentas que tem sido frequentemente atualizado desde 2007, ou talvez até 2004.[1] A Trend Micro afirmou que pode rastrear as atividades do Pawn Storm até 2004.[2]

- ↑ Também conhecido como APT28 (pela Mandiant), Pawn Storm, Sofacy Group (pela Kaspersky), Sednit, Tsar Team (pela FireEye) e STRONTIUM ou Forest Blizzard (pela Microsoft).[3][5]

- ↑ Aleksei Sergeyevich Morenets (Алексей Сергеевич Моренец), Evgenii Mikhaylovich Serebriakov (Евгений Михайлович Серебряков), Ivan Sergeyevich Yermakov (Иван Сергеевич Ермаков), Artem Andreyevich Malyshev (Артём Андреевич Малышев), Dmitriy Sergeyevich Badin (Дмитрий Сергеевич Бадин), Oleg Mikhaylovich Sotnikov (Олег Михайлович Сотников) e Alexey Valerevich Minin (Алексей Валерьевич Минин).

Referências

- ↑ a b c Thielman, Sam; Ackerman, Spencer (29 de julho de 2016). «Cozy Bear and Fancy Bear: did Russians hack Democratic party and if so, why?» [Cozy Bear e Fancy Bear: russos hackearam o Partido Democrata e, se sim, por quê?]. The Guardian (em inglês). ISSN 0261-3077. Consultado em 22 de maio de 2025. Cópia arquivada em 15 de dezembro de 2016

- ↑ Feike Hacquebord (2017). «Two Years of Pawn Storm — Examining an Increasingly Relevant Threat» [Dois Anos de Pawn Storm — Examinando uma Ameaça Crescentemente Relevante] (PDF). Trend Micro. Consultado em 22 de maio de 2025. Cópia arquivada (PDF) em 5 de julho de 2017

- ↑ a b c d Poulson, Kevin (21 de julho de 2018). «Mueller Finally Solves Mysteries About Russia's 'Fancy Bear' Hackers» [Mueller Finalmente Resolve Mistérios Sobre os Hackers Russos 'Fancy Bear']. The Daily Beast. Consultado em 22 de maio de 2025. Cópia arquivada em 23 de julho de 2018

- ↑ a b «Indicting 12 Russian Hackers Could Be Mueller's Biggest Move Yet» [Indiciar 12 Hackers Russos Pode Ser o Maior Movimento de Mueller Até Agora]. Wired. Consultado em 22 de maio de 2025. Cópia arquivada em 13 de julho de 2018

- ↑ Dimitris Gritzalis, Marianthi Theocharidou, George Stergiopoulos (10 de janeiro de 2019). Critical Infrastructure Security and Resilience: Theories, Methods, Tools ... [Segurança e Resiliência de Infraestruturas Críticas: Teorias, Métodos, Ferramentas ...] (em inglês). [S.l.]: Springer. ISBN 9783030000240. Consultado em 22 de maio de 2025

- ↑ «INTERNATIONAL SECURITY AND ESTONIA» [SEGURANÇA INTERNACIONAL E ESTÔNIA] (PDF). Valisluureamet.ee. 2018. Consultado em 22 de maio de 2025. Cópia arquivada (PDF) em 6 de novembro de 2020

- ↑ «Meet Fancy Bear and Cozy Bear, Russian groups blamed for DNC hack» [Conheça Fancy Bear e Cozy Bear, grupos russos culpados pelo hack do DNC]. The Christian Science Monitor. 15 de junho de 2016. Consultado em 22 de maio de 2025. Cópia arquivada em 8 de abril de 2022

- ↑ Wintour, Patrick (3 de outubro de 2018). «UK accuses Kremlin of ordering series of 'reckless' cyber-attacks» [Reino Unido acusa Kremlin de ordenar série de ciberataques 'imprudentes']. The Guardian. Consultado em 22 de maio de 2025. Cópia arquivada em 9 de julho de 2022

- ↑ «Threat Group-4127 Targets Hillary Clinton Presidential Campaign» [Grupo de Ameaça-4127 Mira Campanha Presidencial de Hillary Clinton]. Secureworks.com. 16 de junho de 2016. Consultado em 22 de maio de 2025. Cópia arquivada em 20 de julho de 2016.

e está coletando inteligência em nome do governo russo.

- ↑ «Russian Cyber Operations on Steroids» [Operações Cibernéticas Russas em Esteroides]. Threatconnect.com. 19 de agosto de 2016. Consultado em 22 de maio de 2025. Cópia arquivada em 23 de dezembro de 2016.

Táticas do FANCY BEAR russo

- ↑ a b c «APT28: A Window into Russia's Cyber Espionage Operations?» [APT28: Uma Janela nas Operações de Ciberespionagem da Rússia?]. Fireeye.com. 27 de outubro de 2016. Consultado em 22 de maio de 2025. Cópia arquivada em 11 de setembro de 2016.

Avaliamos que o APT28 é muito provavelmente patrocinado pelo governo russo

- ↑ a b c Satter, Raphael; Donn, Jeff; Day, Chad (4 de novembro de 2017). «Inside story: How Russians hacked the Democrats' emails» [História interna: Como os russos hackearam os e-mails dos democratas]. AP News. Consultado em 22 de maio de 2025. Cópia arquivada em 6 de novembro de 2017

- ↑ a b c d «The Man Leading America's Fight Against Russian Hackers Is Putin's Worst Nightmare» [O Homem que Lidera a Luta da América Contra Hackers Russos é o Pior Pesadelo de Putin]. Esquire.com (em inglês). 24 de outubro de 2016. Consultado em 22 de maio de 2025. Cópia arquivada em 26 de janeiro de 2018

- ↑ Hern, Alex (8 de maio de 2017). «Macron hackers linked to Russian-affiliated group behind US attack» [Hackers de Macron ligados a grupo afiliado à Rússia por trás de ataque nos EUA]. The Guardian. Consultado em 22 de maio de 2025. Cópia arquivada em 13 de abril de 2018

- ↑ Gogolinski, Jim (22 de outubro de 2014). «Operation Pawn Storm: The Red in SEDNIT» [Operação Pawn Storm: O Vermelho em SEDNIT]. Trend Micro. Consultado em 22 de maio de 2025. Cópia arquivada em 8 de setembro de 2015

- ↑ «Operation Pawn Storm: Using Decoys to Evade Detection» [Operação Pawn Storm: Usando Iscas para Evitar Detecção] (PDF). Trend Micro. 2014. Consultado em 22 de maio de 2025. Cópia arquivada (PDF) em 13 de setembro de 2016

- ↑ Menn, Joseph (18 de abril de 2015). «Russian cyber attackers used two unknown flaws: security company» [Atacantes cibernéticos russos usaram duas falhas desconhecidas: empresa de segurança]. Reuters. Consultado em 22 de maio de 2025. Cópia arquivada em 29 de junho de 2021

- ↑ Kumar, Mohit (30 de outubro de 2014). «APT28 — State Sponsored Russian Hacker Group» [APT28 — Grupo de Hackers Russos Patrocinado pelo Estado]. The Hacker News. Consultado em 22 de maio de 2025. Cópia arquivada em 22 de outubro de 2015

- ↑ Mamiit, Aaron (30 de outubro de 2014). «Meet APT28, Russian-backed malware for gathering intelligence from governments, militaries: Report» [Conheça o APT28, malware apoiado pela Rússia para coletar inteligência de governos e militares: Relatório]. Tech Times. Consultado em 22 de maio de 2025. Cópia arquivada em 14 de agosto de 2016

- ↑ Weissman, Cale Guthrie (11 de junho de 2015). «France: Russian hackers posed as ISIS to hack a French TV broadcaster» [França: Hackers russos se passaram por ISIS para hackear uma emissora de TV francesa]. Business Insider. Consultado em 22 de maio de 2025. Cópia arquivada em 16 de agosto de 2016

- ↑ a b c d Satter, Raphael; Donn, Jeff; Myers, Justin (2 de novembro de 2017). «Digital hitlist shows Russian hacking went well beyond U.S. elections» [Lista de alvos digitais mostra que hackeamento russo foi muito além das eleições dos EUA]. Chicago Tribune. AP. Consultado em 22 de maio de 2025. Cópia arquivada em 9 de novembro de 2017

- ↑ Yadron, Danny (28 de outubro de 2014). «Hacking Trail Leads to Russia, Experts Say» [Rastro de Hackeamento Leva à Rússia, Dizem Especialistas]. The Wall Street Journal. Consultado em 22 de maio de 2025. Cópia arquivada em 19 de maio de 2017

- ↑ «FBI's Comey: Republicans also hacked by Russia» [Comey do FBI: Republicanos também foram hackeados pela Rússia]. CNN. 10 de janeiro de 2017. Consultado em 22 de maio de 2025

- ↑ Satter, Raphael; Donn, Jeff (1 de novembro de 2017). «Russian hackers pursued Putin foes, not just U.S. Democrats» [Hackers russos perseguiram inimigos de Putin, não apenas democratas dos EUA]. U.S. News & World Report. Associated Press. Consultado em 22 de maio de 2025. Cópia arquivada em 12 de dezembro de 2017

- ↑ a b Kaspersky Lab's Global Research & Analysis Team (4 de dezembro de 2015). «Sofacy APT hits high profile targets with updated toolset» [APT Sofacy atinge alvos de alto perfil com conjunto de ferramentas atualizado]. Securelist. Consultado em 22 de maio de 2025. Cópia arquivada em 27 de maio de 2017

- ↑ «Russian hackers hunted journalists in years-long campaign» [Hackers russos perseguiram jornalistas em campanha de anos]. Star-Advertiser. Honolulu. Associated Press. 22 de dezembro de 2017. Consultado em 22 de maio de 2025. Cópia arquivada em 23 de dezembro de 2017

- ↑ «Russian Hackers Suspected In Cyberattack On German Parliament» [Hackers Russos Suspeitos em Ciberataque ao Parlamento Alemão]. London South East. Alliance News. 19 de junho de 2015. Consultado em 22 de maio de 2025. Cópia arquivada em 7 de março de 2016

- ↑ «Germany Issues Arrest Warrant for Russian Suspect in Parliament Hack: Newspaper» [Alemanha Emite Mandado de Prisão para Suspeito Russo em Hackeamento do Parlamento: Jornal]. The New York Times. Reuters. 5 de maio de 2020. Consultado em 22 de maio de 2025. Cópia arquivada em 5 de maio de 2020

- ↑ Bennhold, Katrin (13 de maio de 2020). «Merkel Is 'Outraged' by Russian Hack but Struggling to Respond» [Merkel Está 'Indignada' com Hack Russo, mas com Dificuldade para Responder]. The New York Times. Consultado em 22 de maio de 2025. Cópia arquivada em 14 de maio de 2020

- ↑ a b «Hackers lurking, parliamentarians told» [Hackers à espreita, parlamentares foram informados]. Deutsche Welle. Consultado em 22 de maio de 2025. Cópia arquivada em 21 de abril de 2021

- ↑ «Hackerangriff auf deutsche Parteien» [Ataque hacker a partidos alemães]. Süddeutsche Zeitung. Consultado em 22 de maio de 2025. Cópia arquivada em 21 de abril de 2021

- ↑ Holland, Martin (20 de setembro de 2016). «Angeblich versuchter Hackerangriff auf Bundestag und Parteien» [Suposto ataque hacker ao Bundestag e partidos]. Heise. Consultado em 22 de maio de 2025. Cópia arquivada em 1 de abril de 2019

- ↑ «Wir haben Fingerabdrücke» [Nós temos impressões digitais]. Frankfurter Allgemeine. Consultado em 22 de maio de 2025. Cópia arquivada em 22 de março de 2019

- ↑ «Russian Hackers Who Posed As ISIS Militants Threatened Military Wives» [Hackers Russos que se Passaram por Militantes do ISIS Ameaçaram Esposas de Militares]. Talkingpointsmemo.com. 8 de maio de 2018. Consultado em 22 de maio de 2025. Cópia arquivada em 12 de julho de 2018

- ↑ a b c «Russian hackers posed as IS to threaten military wives» [Hackers russos se passaram por IS para ameaçar esposas de militares]. Chicago Tribune. Consultado em 22 de maio de 2025. Cópia arquivada em 12 de junho de 2018

- ↑ Brown, Jennings (8 de maio de 2018). «Report: Russian Hackers Posed as ISIS to Attack U.S. Military Wives» [Relatório: Hackers Russos se Passaram por ISIS para Atacar Esposas de Militares dos EUA]. gizmodo.com. Consultado em 22 de maio de 2025. Cópia arquivada em 12 de junho de 2018

- ↑ «Russian hackers posed as IS to threaten military wives» [Hackers russos se passaram por IS para ameaçar esposas de militares dos EUA]. Apnews.com. 8 de maio de 2018. Consultado em 22 de maio de 2025. Cópia arquivada em 17 de agosto de 2018

- ↑ «France probes Russian lead in TV5Monde hacking: sources» [França investiga pista russa no hackeamento da TV5Monde: fontes]. Reuters. 10 de junho de 2015. Consultado em 22 de maio de 2025. Cópia arquivada em 19 de janeiro de 2016

- ↑ «Hacked French network exposed its own passwords during TV interview» [Rede francesa hackeada expôs suas próprias senhas durante entrevista na TV]. Ars Technica. Consultado em 22 de maio de 2025. Cópia arquivada em 22 de julho de 2017

- ↑ a b c d «Isil hackers seize control of France's TV5Monde network in 'unprecedented' attack» [Hackers do ISIL tomam controle da rede TV5Monde da França em ataque 'sem precedentes']. The Daily Telegraph. 9 de abril de 2015. Consultado em 22 de maio de 2025. Cópia arquivada em 9 de abril de 2015

- ↑ «French media groups to hold emergency meeting after Isis cyber-attack» [Grupos de mídia franceses realizarão reunião de emergência após ciberataque do Isis]. The Guardian. 9 de abril de 2015. Consultado em 22 de maio de 2025. Cópia arquivada em 10 de abril de 2015

- ↑ «French TV network TV5Monde 'hacked by cyber caliphate in unprecedented attack' that revealed personal details of French soldiers» [Rede de TV francesa TV5Monde 'hackeada por ciber califado em ataque sem precedentes' que revelou detalhes pessoais de soldados franceses]. The Independent. 9 de abril de 2015. Consultado em 22 de maio de 2025. Cópia arquivada em 25 de setembro de 2015

- ↑ a b c d Suiche, Matt (10 de junho de 2017). «Lessons from TV5Monde 2015 Hack» [Lições do Hack da TV5Monde de 2015]. Comae Technologies. Consultado em 22 de maio de 2025. Cópia arquivada em 13 de junho de 2017

- ↑ Gordon Corera (10 de outubro de 2016). «How France's TV5 was almost destroyed by 'Russian hackers'» [Como a TV5 da França foi quase destruída por 'hackers russos']. BBC News. Consultado em 22 de maio de 2025. Cópia arquivada em 25 de junho de 2018

- ↑ Walker, Danielle (13 de maio de 2015). «APT28 orchestrated attacks against global banking sector, firm finds» [APT28 orquestrou ataques contra o setor bancário global, descobre empresa]. SC Magazine. Consultado em 22 de maio de 2025. Cópia arquivada em 2 de março de 2018

- ↑ «Security Firm Redefines APT: African Phishing Threat» [Empresa de Segurança Redefine APT: Ameaça de Phishing Africano]. Krebs on Security. 20 de maio de 2015. Consultado em 22 de maio de 2025. Cópia arquivada em 18 de julho de 2015

- ↑ «Digital Attack on German Parliament: Investigative Report on the Hack of the Left Party Infrastructure in Bundestag» [Ataque Digital ao Parlamento Alemão: Relatório Investigativo sobre o Hack da Infraestrutura do Partido de Esquerda no Bundestag]. netzpolitik.org. 19 de junho de 2015. Consultado em 22 de maio de 2025. Cópia arquivada em 22 de março de 2018

- ↑ «Nothing found for Products Orkos Dfd» [Nada encontrado para Produtos Orkos Dfd] (PDF). www.root9b.com. Consultado em 22 de maio de 2025. Cópia arquivada (PDF) em 1 de março de 2018

- ↑ Doctorow, Cory (28 de agosto de 2015). «Spear phishers with suspected ties to Russian government spoof fake EFF domain, attack White House» [Phishers com suspeitas de laços com o governo russo falsificam domínio da EFF, atacam Casa Branca]. Boing Boing. Consultado em 22 de maio de 2025. Cópia arquivada em 22 de março de 2019

- ↑ Quintin, Cooper (27 de agosto de 2015). «New Spear Phishing Campaign Pretends to be EFF» [Nova Campanha de Spear Phishing Fingindo ser a EFF]. Eff.org. Consultado em 22 de maio de 2025. Cópia arquivada em 7 de agosto de 2019

- ↑ Hyacinth Mascarenhas (23 de agosto de 2016). «Russian hackers 'Fancy Bear' likely breached Olympic drug-testing agency and DNC, experts say» [Hackers russos 'Fancy Bear' provavelmente violaram agência de testes antidoping olímpicos e DNC, dizem especialistas]. International Business Times. Consultado em 22 de maio de 2025. Cópia arquivada em 21 de abril de 2021

- ↑ «What we know about Fancy Bears hack team» [O que sabemos sobre a equipe de hackers Fancy Bear]. BBC News. Consultado em 22 de maio de 2025. Cópia arquivada em 22 de março de 2019

- ↑ Gallagher, Sean (6 de outubro de 2016). «Researchers find fake data in Olympic anti-doping, Guccifer 2.0 Clinton dumps» [Pesquisadores encontram dados falsos em antidoping olímpico, vazamentos de Guccifer 2.0 sobre Clinton]. Ars Technica. Consultado em 22 de maio de 2025. Cópia arquivada em 14 de julho de 2017

- ↑ Thielman, Sam (22 de agosto de 2016). «Same Russian hackers likely breached Olympic drug-testing agency and DNC» [Os mesmos hackers russos provavelmente violaram agência de testes antidoping olímpicos e DNC]. The Guardian. Consultado em 22 de maio de 2025. Cópia arquivada em 15 de dezembro de 2016

- ↑ a b Meyer, Josh (14 de setembro de 2016). «Russian hackers post alleged medical files of Simone Biles, Serena Williams» [Hackers russos publicam supostos arquivos médicos de Simone Biles, Serena Williams]. NBC News. Consultado em 22 de maio de 2025. Cópia arquivada em 7 de maio de 2020

- ↑ «American Athletes Caught Doping» [Atletas Americanos Pegos no Doping]. Fancybear.net. 13 de setembro de 2016. Consultado em 22 de maio de 2025. Cópia arquivada em 24 de dezembro de 2017

- ↑ Nakashima, Ellen (28 de setembro de 2016). «Russian hackers harassed journalists who were investigating Malaysia Airlines plane crash» [Hackers russos assediaram jornalistas que investigavam a queda do avião da Malaysia Airlines]. The Washington Post. Consultado em 22 de maio de 2025. Cópia arquivada em 23 de abril de 2019

- ↑ ThreatConnect (28 de setembro de 2016). «ThreatConnect reviews activity targeting Bellingcat, a key contributor in the MH17 investigation.» [ThreatConnect revisa atividade direcionada ao Bellingcat, um contribuidor chave na investigação do MH17.]. ThreatConnect. Consultado em 22 de maio de 2025. Cópia arquivada em 21 de abril de 2021

- ↑ Feike Hacquebord (22 de outubro de 2015). «Pawn Storm Targets MH17 Investigation Team» [Pawn Storm Mira Equipe de Investigação do MH17]. Trend Micro. Consultado em 22 de maio de 2025. Cópia arquivada em 10 de novembro de 2016

- ↑ «Russia 'tried to hack MH17 inquiry system'» [Rússia 'tentou hackear o sistema de investigação do MH17']. AFP. 23 de outubro de 2015. Consultado em 22 de maio de 2025. Cópia arquivada em 21 de agosto de 2018

- ↑ Sanger, David E.; Corasaniti, Nick (14 de junho de 2016). «D.N.C. Says Russian Hackers Penetrated Its Files, Including Dossier on Donald Trump» [D.N.C. Diz que Hackers Russos Penetraram Seus Arquivos, Incluindo Dossiê sobre Donald Trump]. The New York Times. Consultado em 22 de maio de 2025. Cópia arquivada em 25 de julho de 2019

- ↑ a b «Bear on bear» [Urso contra urso]. The Economist. 22 de setembro de 2016. Consultado em 22 de maio de 2025. Cópia arquivada em 20 de maio de 2017

- ↑ a b c d Alperovitch, Dmitri (15 de junho de 2016). «Bears in the Midst: Intrusion into the Democratic National Committee» [Ursos no Meio: Intrusão no Comitê Nacional Democrata]. Crowdstrike.com. Consultado em 22 de maio de 2025. Cópia arquivada em 24 de maio de 2019

- ↑ «Ukraine's military denies Russian hack attack» [Exército ucraniano nega ataque hacker russo]. Yahoo! News. 6 de janeiro de 2017. Consultado em 22 de maio de 2025. Cópia arquivada em 7 de janeiro de 2017

- ↑ Meyers, Adam (22 de dezembro de 2016). «Danger Close: Fancy Bear Tracking of Ukrainian Field Artillery Units» [Perigo Iminente: Fancy Bear Rastreando Unidades de Artilharia de Campo Ucranianas]. Crowdstrike.com. Consultado em 22 de maio de 2025. Cópia arquivada em 1 de janeiro de 2017

- ↑ «Defense ministry denies reports of alleged artillery losses because of Russian hackers' break into software» [Ministério da Defesa nega relatos de supostas perdas de artilharia devido à invasão de hackers russos em software]. Interfax-Ukraine. 6 de janeiro de 2017. Consultado em 22 de maio de 2025. Cópia arquivada em 7 de janeiro de 2017

- ↑ Kuzmenko, Oleksiy; Cobus, Pete. «Cyber Firm Rewrites Part of Disputed Russian Hacking Report» [Empresa de Cibersegurança Revisa Parte de Relatório Controverso de Hackeamento Russo]. Voice of America. Consultado em 22 de maio de 2025. Cópia arquivada em 22 de dezembro de 2021

- ↑ Gallagher, Sean (1 de novembro de 2016). «Windows zero-day exploited by same group behind DNC hack» [Zero-day do Windows explorado pelo mesmo grupo por trás do hack do DNC]. Ars Technica. Consultado em 22 de maio de 2025. Cópia arquivada em 2 de novembro de 2016

- ↑ Modderkolk, Huib (4 de fevereiro de 2017). «Russen faalden bij hackpogingen ambtenaren op Nederlandse ministeries» [Russos falharam em tentativas de hackear funcionários em ministérios holandeses]. De Volkskrant (em neerlandês). Consultado em 22 de maio de 2025. Cópia arquivada em 4 de fevereiro de 2017

- ↑ Cluskey, Peter (3 de fevereiro de 2017). «Dutch opt for manual count after reports of Russian hacking» [Holandeses optam por contagem manual após relatos de hackeamento russo]. The Irish Times. Consultado em 22 de maio de 2025. Cópia arquivada em 19 de setembro de 2020

- ↑ Rogers, James (3 de abril de 2017). «International athletics body IAAF hacked, warns that athletes' data may be compromised» [Órgão internacional de atletismo IAAF hackeado, alerta que dados de atletas podem estar comprometidos]. Fox News. Consultado em 22 de maio de 2025. Cópia arquivada em 17 de maio de 2017

- ↑ «IAAF Says It Has Been Hacked, Athlete Medical Info Accessed» [IAAF Diz que Foi Hackeada, Informações Médicas de Atletas Acessadas]. Voice of America. Associated Press. 3 de abril de 2017. Consultado em 22 de maio de 2025. Cópia arquivada em 17 de maio de 2017

- ↑ Eric Auchard (24 de abril de 2017). «Macron campaign was target of cyber attacks by spy-linked group» [Campanha de Macron foi alvo de ataques cibernéticos por grupo ligado a espionagem]. Reuters.com. Consultado em 22 de maio de 2025. Cópia arquivada em 26 de abril de 2017

- ↑ Seddon, Max; Stothard, Michael (4 de maio de 2017). «Putin awaits return on Le Pen investment» [Putin aguarda retorno sobre investimento em Le Pen]. Financial Times. Consultado em 22 de maio de 2025. Cópia arquivada em 5 de maio de 2017

- ↑ «Russia-linked Hackers Target German Political Foundations» [Hackers ligados à Rússia visam fundações políticas alemãs]. Handelsblatt. 26 de abril de 2017. Consultado em 22 de maio de 2025. Cópia arquivada em 12 de agosto de 2018

- ↑ Matsakis, Louise (10 de janeiro de 2018). «Hack Brief: Russian Hackers Release Apparent IOC Emails in Wake of Olympics Ban» [Breve Hack: Hackers Russos Divulgam E-mails Aparente do COI Após Proibição Olímpica]. Wired. Consultado em 22 de maio de 2025. Cópia arquivada em 13 de janeiro de 2018

- ↑ Ruiz, Rebecca R. (10 de janeiro de 2018). «Russian Hackers Release Stolen Emails in New Effort to Undermine Doping Investigators» [Hackers Russos Divulgam E-mails Roubados em Novo Esforço para Minar Investigadores de Doping]. The New York Times. Consultado em 22 de maio de 2025. Cópia arquivada em 13 de janeiro de 2018

- ↑ Griffin, Nick (26 de janeiro de 2018). «Fancy Bear (APT28) Targets Olympics Drug Test Bottling Company» [Fancy Bear (APT28) Visa Empresa de Engarrafamento de Testes Antidoping Olímpicos]. Performanta. Consultado em 22 de maio de 2025. Cópia arquivada em 6 de fevereiro de 2018

- ↑ Johnson, Simon; Swahnberg, Olof (15 de maio de 2018). Pollard, Niklas; Lawson, Hugh, eds. «Swedish sports body says anti-doping unit hit by hacking attack» [Órgão esportivo sueco diz que unidade antidoping foi atingida por ataque hacker]. Reuters. Consultado em 22 de maio de 2025. Cópia arquivada em 25 de maio de 2018

- ↑ «Microsoft 'halts Russian political hack'» [Microsoft 'interrompe hack político russo']. BBC News (em inglês). 21 de agosto de 2018. Consultado em 22 de maio de 2025. Cópia arquivada em 21 de agosto de 2018

- ↑ Smith, Brad (21 de agosto de 2018). «We are taking new steps against broadening threats to democracy» [Estamos tomando novas medidas contra ameaças crescentes à democracia]. Microsoft. Consultado em 22 de maio de 2025. Cópia arquivada em 21 de agosto de 2018

- ↑ a b c Raphael Satter (27 de agosto de 2018). «Russian Cyberspies Spent Years Targeting Orthodox Clergy» [Ciberespiões russos passaram anos visando clérigos ortodoxos]. Bloomberg. Associated Press. Consultado em 22 de maio de 2025. Cópia arquivada em 29 de agosto de 2018

- ↑ a b c «U.S. Charges Russian GRU Officers with International Hacking and Related Influence and Disinformation Operations» [EUA acusam oficiais russos do GRU de hacking internacional e operações relacionadas de influência e desinformação]. United States Department of Justice. Consultado em 22 de maio de 2025. Cópia arquivada em 4 de outubro de 2018

- ↑ Brady, Scott W. «Indictment 7 GRU Officers_Oct2018» [Indiciamento de 7 Oficiais do GRU_Out2018] (PDF). United States District Court for the Western District of Pennsylvania. Consultado em 22 de maio de 2025. Cópia arquivada (PDF) em 8 de junho de 2020

- ↑ Dwoskin, Elizabeth; Timberg, Craig (19 de fevereiro de 2019). «Microsoft says it has found another Russian operation targeting prominent think tanks» [Microsoft diz que encontrou outra operação russa visando think tanks proeminentes]. The Washington Post. Consultado em 22 de maio de 2025. Cópia arquivada em 22 de fevereiro de 2019.

Os ataques de "spear phishing" — nos quais hackers enviam e-mails falsos destinados a enganar pessoas para visitar sites que parecem autênticos, mas na verdade permitem que eles infiltrem os sistemas de computadores corporativos de suas vítimas — foram ligados ao grupo de hackers APT28, uma unidade de inteligência militar russa que interferiu na eleição americana de 2016. O grupo visou mais de 100 funcionários europeus do Fundo Marshall Alemão, do Aspen Institute Germany e do Conselho Alemão de Relações Exteriores, grupos influentes que focam em questões de políticas transatlânticas.

- ↑ Burt, Tom (20 de fevereiro de 2019). «New steps to protect Europe from continued cyber threats» [Novas medidas para proteger a Europa de ameaças cibernéticas contínuas]. Microsoft. Consultado em 22 de maio de 2025. Cópia arquivada em 20 de fevereiro de 2019.

Os ataques contra essas organizações, que estamos divulgando com sua permissão, visaram 104 contas pertencentes a funcionários das organizações localizados na Bélgica, França, Alemanha, Polônia, Romênia e Sérvia. O MSTIC continua investigando as fontes desses ataques, mas estamos confiantes de que muitos deles se originaram de um grupo que chamamos de Strontium. Os ataques ocorreram entre setembro e dezembro de 2018. Notificamos rapidamente cada uma dessas organizações quando descobrimos que foram alvos, para que pudessem tomar medidas para proteger seus sistemas, e tomamos várias medidas técnicas para proteger os clientes desses ataques.

- ↑ Tucker, Patrick (20 de fevereiro de 2019). «Russian Attacks Hit US-European Think Tank Emails, Says Microsoft» [Ataques russos atingem e-mails de think tanks dos EUA e Europa, diz Microsoft]. Defense One. Consultado em 22 de maio de 2025. Cópia arquivada em 7 de abril de 2019

- ↑ «Microsoft Says Russian Hackers Targeted European Think Tanks» [Microsoft diz que hackers russos visaram think tanks europeus]. Bloomberg. 20 de fevereiro de 2019. Consultado em 22 de maio de 2025. Cópia arquivada em 7 de abril de 2019

- ↑ «Kyberútok na českou diplomacii způsobil cizí stát, potvrdil Senátu NÚKIB» [Ciberataque à diplomacia tcheca foi causado por um estado estrangeiro, confirmou NÚKIB ao Senado]. iDNES.cz. 13 de agosto de 2019. Consultado em 22 de maio de 2025. Cópia arquivada em 6 de novembro de 2020

- ↑ «Zpráva o stavu kybernetické bezpečnosti České republiky za rok 2019» [Relatório sobre o estado da segurança cibernética da República Tcheca para o ano de 2019] (PDF). NÚKIB. 2020. Consultado em 22 de maio de 2025. Cópia arquivada (PDF) em 17 de setembro de 2020

- ↑ «Norway says Russian groups 'likely' behind Parliament cyber attack» [Noruega diz que grupos russos 'provavelmente' estão por trás do ciberataque ao Parlamento]. 8 de dezembro de 2020. Consultado em 22 de maio de 2025. Cópia arquivada em 16 de dezembro de 2020

- ↑ a b Robinson, Teri (14 de junho de 2016). «Russian hackers access Trump files in DNC hack» [Hackers russos acessam arquivos de Trump em hack do DNC]. SC Magazine US. Consultado em 22 de maio de 2025. Cópia arquivada em 20 de dezembro de 2016

- ↑ Cluley, Graham (20 de outubro de 2016). «New ESET research paper puts Sednit under the microscope» [Novo artigo de pesquisa da ESET coloca Sednit sob o microscópio]. WeLiveSecurity. Consultado em 22 de maio de 2025. Cópia arquivada em 25 de outubro de 2016

- ↑ Frenkel, Sheera (15 de outubro de 2016). «Meet Fancy Bear, The Russian Group Hacking The US Election» [Conheça o Fancy Bear, o grupo russo que hackeou a eleição dos EUA]. BuzzFeed. Consultado em 22 de maio de 2025. Cópia arquivada em 15 de junho de 2018

- ↑ a b c d «APT28: A Window Into Russia's Cyber Espionage Operations?» [APT28: Uma Janela nas Operações de Ciberespionagem da Rússia?] (PDF). Fireeye.com. 2014. Consultado em 22 de maio de 2025. Cópia arquivada (PDF) em 10 de janeiro de 2017

- ↑ Troianovski, Anton; Nakashima, Ellen; Harris, Shane (28 de dezembro de 2018). «How Russia's military intelligence agency became the covert muscle in Putin's duels with the West» [Como a agência de inteligência militar da Rússia se tornou o músculo secreto nos duelos de Putin com o Ocidente]. The Washington Post. Cópia arquivada em 29 de dezembro de 2018

- ↑ «Hacktivists vs Faketivists: Fancy Bears in Disguise» [Hacktivistas vs Faketivistas: Fancy Bears disfarçados]. Threatconnect.com. 13 de dezembro de 2016. Consultado em 22 de maio de 2025. Cópia arquivada em 20 de dezembro de 2016

- ↑ Koebler, Jason (15 de junho de 2016). «'Guccifer 2.0' Claims Responsibility for DNC Hack, Releases Docs to Prove it» ['Guccifer 2.0' reivindica responsabilidade pelo hack do DNC, libera documentos para provar]. Motherboard. Consultado em 22 de maio de 2025. Cópia arquivada em 4 de novembro de 2016

- ↑ a b Franceschi-Bicchierai, Lorenzo (4 de outubro de 2016). «'Guccifer 2.0' Is Bullshitting Us About His Alleged Clinton Foundation Hack» ['Guccifer 2.0' está nos enganando sobre seu suposto hack da Fundação Clinton]. Motherboard. Consultado em 22 de maio de 2025. Cópia arquivada em 4 de novembro de 2016

- ↑ a b c Bartlett, Evan (26 de março de 2018). «Fancy Bears: Who are the shady hacking group exposing doping, cover-ups and corruption in sport?» [Fancy Bears: Quem é o grupo de hackers sombrio expondo doping, acobertamentos e corrupção no esporte?]. The Independent. Consultado em 22 de maio de 2025. Cópia arquivada em 25 de maio de 2018

- ↑ BBC (5 de outubro de 2016). «Fancy Bears doping data 'may have been changed' says Wada» [Dados de doping do Fancy Bears 'podem ter sido alterados', diz WADA]. BBC. Consultado em 22 de maio de 2025. Cópia arquivada em 4 de novembro de 2016

- ↑ Nance, Malcom (2016). The Plot to Hack America: How Putin's Cyberspies and WikiLeaks Tried to Steal the 2016 Election [O plano para hackear os Estados Unidos: como os ciberespiões de Putin e o WikiLeaks tentaram roubar as eleições de 2016)] (em inglês). [S.l.]: Skyhorse Publishing. ISBN 978-1-5107-2333-7

- ↑ a b Cimpanu, Catalin (23 de agosto de 2016). «Russia Behind World Anti-Doping Agency & International Sports Court Hacks» [Rússia por trás dos hacks da Agência Mundial Antidopagem e do Tribunal Internacional do Esporte]. Softpedia. Consultado em 22 de maio de 2025. Cópia arquivada em 21 de dezembro de 2016

- ↑ «World Anti-Doping Agency Site Hacked; Thousands of Accounts Leaked» [Site da Agência Mundial Antidopagem Hackeado; Milhares de Contas Vazadas]. HackRead. 12 de agosto de 2016. Consultado em 22 de maio de 2025. Cópia arquivada em 20 de dezembro de 2016