Criptoanálise da Máquina Enigma

A criptoanálise do sistema de cifra Enigma permitiu que os Aliados ocidentais na Segunda Guerra Mundial lessem quantidades substanciais de comunicações de rádio codificadas em código Morse das potências do Eixo que haviam sido cifradas usando máquinas Enigma. Isso resultou em inteligência militar que, juntamente com a de outras transmissões de rádio e teleimpressora do Eixo decifradas, recebeu o codinome Ultra.

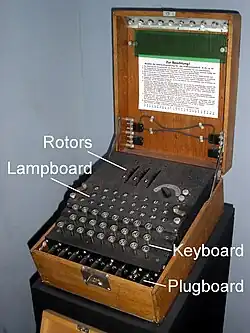

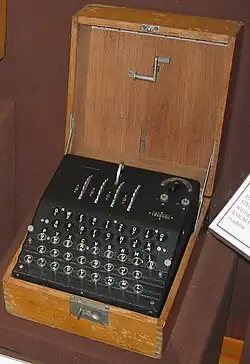

As máquinas Enigma eram uma família de máquinas de cifra portáteis com rotores embaralhadores.[1] Bons procedimentos operacionais, devidamente aplicados, teriam tornado a máquina Enigma com placa de conexões inquebrável para os Aliados na época.[2][3][4]

A Enigma equipada com placa de conexões alemã tornou-se o principal sistema criptográfico do Terceiro Reich alemão e, posteriormente, de outras potências do Eixo. Em dezembro de 1932, foi quebrada pelo matemático Marian Rejewski no Estado-Maior Geral Polonês's Bureau de Chiffres,[5] usando a teoria matemática de grupo de permutações combinada com material de inteligência fornecido pela França obtido de um espião alemão Hans-Thilo Schmidt. Em 1938, Rejewski inventou um dispositivo, a bomba criptológica, e Henryk Zygalski desenvolveu suas folhas, para tornar a quebra da cifra mais eficiente. Cinco semanas antes do início da Segunda Guerra Mundial, no final de julho de 1939, em uma conferência ao sul de Varsóvia, o Bureau de Chiffres polonês compartilhou suas técnicas e tecnologia de quebra da Enigma com os franceses e britânicos.

Durante a invasão alemã da Polônia, o pessoal principal do Bureau de Chiffres polonês foi evacuado via Romênia para a França, onde estabeleceram a estação de inteligência de sinais PC Bruno com o apoio de instalações francesas. A cooperação bem-sucedida entre poloneses, franceses e britânicos continuou até junho de 1940, quando a França se rendeu aos alemães.

A partir desse início, a Escola de Código e Cifra do Governo britânica em Bletchley Park desenvolveu uma extensa capacidade criptanalítica. Inicialmente, a decifração era principalmente de mensagens da Luftwaffe (força aérea alemã) e algumas do Heer (exército alemão), pois a Kriegsmarine (marinha alemã) empregava procedimentos muito mais seguros para usar a Enigma. Alan Turing, um matemático e lógico da Universidade de Cambridge, forneceu grande parte do pensamento original que levou à atualização da bomba criptológica polonesa usada na decifração de cifras Enigma alemãs. No entanto, a Kriegsmarine introduziu uma versão Enigma com um quarto rotor para seus U-boats, resultando em um período prolongado em que essas mensagens não podiam ser decifradas. Com a captura de chaves de cifra e o uso de bombas da Marinha dos EUA muito mais rápidas, a leitura regular e rápida de mensagens de U-boats foi retomada. Muitos comentadores dizem que o fluxo de Ultra de inteligência de comunicações da decifração de Enigma, Lorenz e outras cifras encurtou substancialmente a guerra e pode até ter alterado seu resultado.[6]

Princípios gerais

As máquinas Enigma combinavam múltiplos níveis de rotores móveis e cabos de conexão para produzir uma cifra polialfabética particularmente complexa.

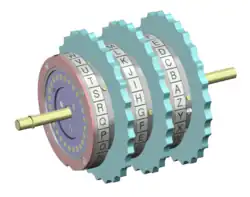

Durante a Primeira Guerra Mundial, inventores em vários países perceberam que uma sequência de chaves puramente aleatória, sem padrão repetitivo, em princípio, tornaria uma cifra de substituição polialfabética inquebrável.[7] Isso levou ao desenvolvimento de máquinas de rotores que alteram cada caractere no texto claro para produzir o texto cifrado, por meio de um embaralhador composto por um conjunto de rotores que alteram o caminho elétrico de caractere para caractere, entre o dispositivo de entrada e o de saída. Essa alteração constante do caminho elétrico produz um período muito longo antes que o padrão — a sequência de chaves ou alfabeto de substituição — se repita.

A decifração de mensagens cifradas envolve três etapas, definidas de forma um pouco diferente naquela era do que na criptografia moderna.[8] Primeiro, há a identificação do sistema em uso, neste caso Enigma; segundo, quebrar o sistema estabelecendo exatamente como a cifragem ocorre, e terceiro, resolver, que envolve encontrar a forma como a máquina foi configurada para uma mensagem individual, ou seja, a chave da mensagem.[9] Hoje, frequentemente assume-se que um atacante sabe como o processo de cifragem funciona (veja princípio de Kerckhoffs) e quebrar é frequentemente usado para resolver uma chave. As máquinas Enigma, no entanto, tinham tantos estados potenciais de fiação interna que reconstruir a máquina, independente de configurações particulares, era uma tarefa muito difícil.

A máquina Enigma

A máquina de rotores Enigma era potencialmente um excelente sistema. Ela gerava uma cifra de substituição polialfabética, com um período antes da repetição do alfabeto de substituição que era muito mais longo do que qualquer mensagem, ou conjunto de mensagens, enviadas com a mesma chave.

Uma grande fraqueza do sistema, no entanto, era que nenhuma letra podia ser cifrada para si mesma. Isso significava que algumas soluções possíveis podiam ser eliminadas rapidamente porque a mesma letra aparecia no mesmo lugar tanto no texto cifrado quanto no pedaço putativo de texto claro. Comparar o texto claro possível Keine besonderen Ereignisse (literalmente, "nenhuma ocorrência especial" — talvez melhor traduzido como "nada a relatar"; uma frase regularmente usada por um posto avançado alemão no Norte da África), com uma seção de texto cifrado, poderia produzir o seguinte:

| Texto cifrado | O | H | J | Y | P | D | O | M | Q | N | J | C | O | S | G | A | W | H | L | E | I | H | Y | S | O | P | J | S | M | N | U |

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Posição 1 | K | E | I | N | E | B | E | S | O | N | D | E | R | E | N | E | R | E | I | G | N | I | S | S | E | ||||||

| Posição 2 | K | E | I | N | E | B | E | S | O | N | D | E | R | E | N | E | R | E | I | G | N | I | S | S | E | ||||||

| Posição 3 | K | E | I | N | E | B | E | S | O | N | D | E | R | E | N | E | R | E | I | G | N | I | S | S | E | ||||||

| As posições 1 e 3 para o texto claro possível são impossíveis devido a letras correspondentes.

As células vermelhas representam esses conflitos. A posição 2 é uma possibilidade. | |||||||||||||||||||||||||||||||

Estrutura

O mecanismo da Enigma consistia em um teclado conectado a uma bateria elétrica e uma placa ou roda de entrada de corrente (alemão: Eintrittswalze), na extremidade direita do embaralhador (geralmente via uma placa de conexões nas versões militares).[10] Esta continha um conjunto de 26 contatos que faziam conexão elétrica com o conjunto de 26 pinos com mola na roda direita. A fiação interna do núcleo de cada rotor fornecia um caminho elétrico dos pinos de um lado para diferentes pontos de conexão no outro. O lado esquerdo de cada rotor fazia conexão elétrica com o rotor à sua esquerda. O rotor mais à esquerda então fazia contato com o refletor (alemão: Umkehrwalze). O refletor fornecia um conjunto de treze conexões pareadas para retornar a corrente de volta através dos rotores do embaralhador, e eventualmente para o painel de lâmpadas onde uma lâmpada sob uma letra era iluminada.[11]

Sempre que uma tecla no teclado era pressionada, o movimento de passo era acionado, avançando o rotor mais à direita uma posição. Porque se movia com cada tecla pressionada, às vezes era chamado de rotor rápido. Quando uma entalhe nesse rotor engatava com uma patilha no rotor do meio, este também se movia; e similarmente com o rotor mais à esquerda ('lento').

Há um número enorme de maneiras pelas quais as conexões dentro de cada rotor embaralhador — e entre a placa de entrada e o teclado ou placa de conexões ou painel de lâmpadas — podiam ser arranjadas. Para a placa refletora há menos, mas ainda um grande número de opções para suas fiações possíveis.[12]

Cada rotor embaralhador podia ser configurado para qualquer uma de suas 26 posições iniciais (qualquer letra do alfabeto). Para as máquinas Enigma com apenas três rotores, sua sequência no embaralhador — que era conhecida como ordem das rodas (WO) para os criptanalistas aliados — podia ser selecionada entre as seis possíveis.

| Esquerda | Meio | Direita |

|---|---|---|

| I | II | III |

| I | III | II |

| II | I | III |

| II | III | I |

| III | I | II |

| III | II | I |

Modelos posteriores de Enigma incluíam um anel alfabético como um pneu ao redor do núcleo de cada rotor. Este podia ser configurado em qualquer uma de 26 posições em relação ao núcleo do rotor. O anel continha um ou mais entalhes que engatavam com uma patilha que avançava o próximo rotor à esquerda.[13]

Mais tarde ainda, os três rotores para o embaralhador eram selecionados de um conjunto de cinco ou, no caso da Marinha Alemã, oito rotores. Os anéis alfabéticos dos rotores VI, VII e VIII continham dois entalhes que, apesar de encurtar o período do alfabeto de substituição, tornavam a decifração mais difícil.

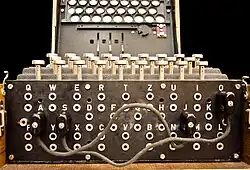

A maioria das Enigmas militares também possuía uma placa de conexões (alemão: Steckerbrett). Esta alterava o caminho elétrico entre o teclado e a roda de entrada do embaralhador e, na direção oposta, entre o embaralhador e o painel de lâmpadas. Fazia isso trocando letras reciprocamente, de modo que se A estava conectado a G, então pressionar a tecla A levava a corrente a entrar no embaralhador na posição G, e se G fosse pressionada, a corrente entraria em A. As mesmas conexões se aplicavam à corrente na saída para o painel de lâmpadas.

Para decifrar mensagens Enigma militares alemãs, as seguintes informações precisariam ser conhecidas.

Estrutura lógica da máquina (imutável)

- A fiação entre o teclado (e painel de lâmpadas) e a placa de entrada.

- A fiação de cada rotor.

- O número e posição(ões) dos entalhes nos anéis dos rotores.

- A fiação dos refletores.

Configurações internas (geralmente alteradas com menos frequência que as externas)

- A seleção de rotores em uso e sua ordenação no eixo (Walzenlage ou "ordem das rodas").

- As posições do anel alfabético em relação ao núcleo de cada rotor em uso (Ringstellung ou "configurações dos anéis").

Configurações externas (geralmente alteradas com mais frequência que as internas)

- As conexões da placa de conexões (Steckerverbindungen ou "valores stecker").

- As posições dos rotores no início da cifragem do texto da mensagem.

Descobrir a estrutura lógica da máquina pode ser chamado de "quebrá-la", um processo único, exceto quando mudanças ou adições eram feitas nas máquinas. Encontrar as configurações internas e externas para uma ou mais mensagens pode ser chamado de "resolver"[14] – embora quebrar seja frequentemente usado para esse processo também.

Propriedades de segurança

Os vários modelos de Enigma forneciam diferentes níveis de segurança. A presença de uma placa de conexões (Steckerbrett) aumentava substancialmente a segurança da cifragem. Cada par de letras conectadas por um cabo da placa de conexões era referido como parceiros stecker, e as letras que permaneciam desconectadas eram ditas auto-stecker.[15] Em geral, a Enigma sem stecker era usada para tráfego comercial e diplomático e podia ser quebrada relativamente facilmente usando métodos manuais, enquanto atacar versões com placa de conexões era muito mais difícil. Os britânicos liam mensagens Enigma sem stecker enviadas durante a Guerra Civil Espanhola,[16] e também algum tráfego naval italiano cifrado no início da Segunda Guerra Mundial.

A força da segurança das cifras produzidas pela máquina Enigma era um produto dos grandes números associados ao processo de embaralhamento.

- Ela produzia uma cifra de substituição polialfabética com um período ( 16 ) muitas vezes o comprimento da mensagem mais longa.

- O embaralhador de 3 rotores podia ser configurado de 26 × 26 × 26 = 17 maneiras, e o de 4 rotores em 26 × 17 = 456 maneiras.

- Com L cabos na placa de conexões, o número de maneiras pelas quais pares de letras podiam ser trocados era

No entanto, a maneira como a Enigma era usada pelos alemães significava que, se as configurações para um dia (ou qualquer período representado por cada linha da folha de configurações) fossem estabelecidas, o resto das mensagens para aquela rede naquele dia poderia ser decifrado rapidamente.[19]

A segurança das cifras Enigma tinha fraquezas fundamentais que provaram ser úteis para os criptanalistas.

- Uma letra nunca poderia ser cifrada para si mesma, uma consequência do refletor.[20] Essa propriedade era de grande ajuda no uso de cribs — seções curtas de texto claro pensadas para estar em algum lugar no texto cifrado — e poderia ser usada para eliminar um crib em uma posição particular. Para uma localização possível, se qualquer letra no crib correspondesse a uma letra no texto cifrado na mesma posição, a localização poderia ser descartada.[21] Foi essa característica que o matemático e lógico britânico Alan Turing explorou ao projetar a bombe britânica.

- As conexões da placa de conexões eram recíprocas, de modo que se A fosse conectado a N, então N da mesma forma se tornava A. Foi essa propriedade que levou o matemático Gordon Welchman em Bletchley Park a propor que uma placa diagonal fosse introduzida na bombe, reduzindo substancialmente o número de configurações de rotores incorretas que as bombes encontravam.[22]

- Os entalhes nos anéis alfabéticos dos rotores I a V estavam em posições diferentes, o que ajudava os criptanalistas a descobrir a ordem das rodas ao observar quando o rotor do meio era virado pelo rotor da direita.[23]

- Havia fraquezas, tanto em políticas quanto na prática, na maneira como algumas versões da Enigma eram usadas.

- Material crítico era divulgado sem aviso.

Configuração de chave

A Enigma apresentava a grande conveniência operacional de ser simétrica (ou auto-inversa). Isso significava que a decifração funcionava da mesma forma que a cifragem, de modo que quando o texto cifrado era digitado, a sequência de lâmpadas que acendiam produzia o texto claro.

A configuração idêntica das máquinas nas extremidades transmissora e receptora era alcançada por procedimentos de configuração de chaves. Estes variavam de tempos em tempos e entre diferentes redes. Consistiam em folhas de configurações em um livro de códigos[24][25] que eram distribuídos para todos os usuários de uma rede, e eram alterados regularmente. A chave da mensagem era transmitida em um indicador[26] como parte do preâmbulo da mensagem. A palavra chave também era usada em Bletchley Park para descrever a rede que usava as mesmas folhas de configurações Enigma. Inicialmente, estas eram registradas usando lápis de cor e recebiam nomes como vermelho, azul claro etc., e mais tarde nomes de pássaros como falcão.[27] Durante a Segunda Guerra Mundial, as configurações para a maioria das redes duravam 24 horas, embora algumas fossem alteradas com mais frequência no final da guerra.[28] As folhas tinham colunas especificando, para cada dia do mês, os rotores a serem usados e suas posições, as posições dos anéis e as conexões da placa de conexões. Por segurança, as datas estavam em ordem cronológica reversa na página, de modo que cada linha pudesse ser cortada e destruída quando terminada.[29]

| em alemão: Datum; romaniz.: Data | em alemão: Walzenlage; romaniz.: Rotores | em alemão: Ringstellung; romaniz.: Configurações dos anéis | em alemão: Steckerverbindungen; romaniz.: Configurações da placa de conexões | em alemão: Grundstellung; romaniz.: Configurações iniciais dos rotores |

|---|---|---|---|---|

| 31 | I II III | W N M | HK CN IO FY JM LW | RAO |

| 30 | III I II | C K U | CK IZ QT NP JY GW | VQN |

| 29 | II III I | B H N | FR LY OX IT BM GJ | XIO |

Até 15 de setembro de 1938,[31] o operador transmissor indicava ao(s) operador(es) receptor(es) como configurar seus rotores, escolhendo uma chave de mensagem de três letras (a chave específica daquela mensagem) e cifrando-a duas vezes usando as posições iniciais do anel especificadas (a Grundstellung). O indicador de seis letras resultante era então transmitido antes do texto cifrado da mensagem.[32] Suponha que a Grundstellung especificada fosse RAO, e a chave de mensagem de três letras escolhida fosse IHL, o operador configuraria os rotores para RAO e cifraria IHL duas vezes. O texto cifrado resultante, DQYQQT, seria transmitido, momento em que os rotores seriam alterados para a chave da mensagem (IHL) e então a mensagem em si cifrada. O operador receptor usaria a Grundstellung RAO especificada para decifrar as primeiras seis letras, produzindo IHLIHL. Ao ver a chave de mensagem repetida, eles saberiam que não houve corrupção e usariam IHL para decifrar a mensagem.

A fraqueza nesse procedimento de indicador veio de dois fatores. Primeiro, o uso de uma Grundstellung global; isso foi alterado em setembro de 1938 para que o operador selecionasse sua posição inicial para cifrar a chave da mensagem, e enviasse a posição inicial em claro seguida pela chave da mensagem cifrada. O segundo problema era a repetição da chave da mensagem dentro do indicador, o que era uma falha grave de segurança.[33] A configuração da mensagem era codificada duas vezes, resultando em uma relação entre o primeiro e quarto, segundo e quinto, e terceiro e sexto caracteres. Essa fraqueza permitiu que o Bureau de Chiffres polonês quebrasse o sistema Enigma pré-guerra já em 1932. Em 1 de maio de 1940, os alemães alteraram os procedimentos para cifrar a chave da mensagem apenas uma vez.

Esforços britânicos

Em 1927, o Reino Unido comprou abertamente uma Enigma comercial. Sua operação foi analisada e relatada. Embora um criptógrafo britânico líder, Dilly Knox (um veterano da Primeira Guerra Mundial e das atividades criptanalíticas da Room 40 da Marinha Real), trabalhasse na decifração, ele tinha apenas as mensagens que gerava para praticar. Depois que a Alemanha forneceu máquinas comerciais modificadas para o lado nacionalista na Guerra Civil Espanhola, e com a Marinha Italiana (que também auxiliava os nacionalistas) usando uma versão da Enigma comercial que não tinha placa de conexões, a Grã-Bretanha pôde interceptar as mensagens de rádio transmitidas. Em abril de 1937[34] Knox fez sua primeira decifração de uma cifragem Enigma usando uma técnica que ele chamou de buttoning up para descobrir as fiações dos rotores[35] e outra que ele chamou de rodding para resolver mensagens.[36] Isso dependia pesadamente de cribs e na expertise de um resolvedor de palavras cruzadas em italiano, pois produzia um número limitado de letras espaçadas de cada vez.

A Grã-Bretanha não tinha capacidade para ler as mensagens transmitidas pela Alemanha, que usava a máquina Enigma militar.[37]

Avanços poloneses

Na década de 1920, as forças armadas alemãs começaram a usar uma Enigma de 3 rotores, cuja segurança foi aumentada em 1930 pela adição de uma placa de conexões.[38] O Bureau de Chiffres polonês buscou quebrá-la devido à ameaça que a Polônia enfrentava da Alemanha, mas as tentativas iniciais não tiveram sucesso. Matemáticos que anteriormente prestavam grandes serviços na quebra de cifras e códigos russos, no início de 1929 o Bureau de Chiffres polonês convidou estudantes de matemática da Universidade de Poznań – que tinham bom conhecimento da língua alemã devido à área ter pertencido à Alemanha antes de ser concedida à Polônia após a Primeira Guerra Mundial – para fazer um curso em criptologia.[39]

Após o curso, o Bureau recrutou alguns estudantes para trabalhar meio período em uma filial do Bureau estabelecida em Poznań. Em 1 de setembro de 1932, o matemático de 27 anos Marian Rejewski e dois colegas graduados em matemática da Universidade de Poznań, Henryk Zygalski e Jerzy Różycki, foram contratados pelo Bureau em Varsóvia.[40] Sua primeira tarefa foi reconstruir um código naval alemão de quatro letras.[41]

Perto do final de 1932, Rejewski foi solicitado a trabalhar algumas horas por dia na quebra da cifra Enigma. Seu trabalho nela pode ter começado no final de outubro ou início de novembro de 1932.[42]

Método das características de Rejewski

Marian Rejewski rapidamente identificou as principais fraquezas procedurais dos alemães de especificar uma única configuração de indicador (Grundstellung) para todas as mensagens em uma rede por um dia, e repetir a chave de mensagem escolhida pelo operador no indicador cifrado de 6 letras. Esses erros procedurais permitiram que Rejewski decifrasse as chaves de mensagem sem conhecer nenhuma das fiações da máquina. No exemplo acima de DQYQQT sendo o indicador cifrado, sabe-se que a primeira letra D e a quarta letra Q representam a mesma letra, cifrada três posições separadas na sequência do embaralhador. Similarmente com Q e Q nas segunda e quinta posições, e Y e T na terceira e sexta. Rejewski explorou esse fato coletando um conjunto suficiente de mensagens cifradas com a mesma configuração de indicador, e montando três tabelas para os emparelhamentos 1,4, 2,5 e 3,6. Cada uma dessas tabelas poderia parecer algo como o seguinte:

| Primeira letra | A | B | C | D | E | F | G | H | I | J | K | L | M | N | O | P | Q | R | S | T | U | V | W | X | Y | Z |

|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|---|

| Quarta letra | N | S | Y | Q | T | I | C | H | A | F | E | X | J | P | U | L | W | R | Z | K | G | O | V | M | D | B |

Um caminho de uma primeira letra para a quarta letra correspondente, então dessa letra como primeira letra para sua quarta letra correspondente, e assim por diante até a primeira letra se repetir, traça um grupo de ciclo.[43] A tabela a seguir contém seis grupos de ciclo.

| Grupo de ciclo começando em A (9 ligações) | (A, N, P, L, X, M, J, F, I, A) |

|---|---|

| Grupo de ciclo começando em B (3 ligações) | (B, S, Z, B) |

| Grupo de ciclo começando em C (9 ligações) | (C, Y, D, Q, W, V, O, U, G, C) |

| Grupo de ciclo começando em E (3 ligações) | (E, T, K, E) |

| Grupo de ciclo começando em H (1 ligação) | (H, H) |

| Grupo de ciclo começando em R (1 ligação) | (R, R) |

Rejewski reconheceu que um grupo de ciclo deve parear com outro grupo do mesmo comprimento. Embora as letras nos grupos de ciclo fossem alteradas pela placa de conexões, o número e comprimentos dos ciclos não eram afetados — no exemplo acima, seis grupos de ciclo com comprimentos de 9, 9, 3, 3, 1 e 1. Ele descreveu essa estrutura invariante como a característica da configuração do indicador.[carece de fontes] Havia apenas 105.456 configurações possíveis de rotores.[44][45] Os poloneses, portanto, partiram para criar um catálogo de cartões desses padrões de ciclo.[46]

O método de comprimento de ciclo evitaria o uso do grill. O catálogo de cartões indexaria o comprimento de ciclo para todas as posições iniciais (exceto para viradas que ocorriam enquanto cifrando um indicador). O tráfego do dia seria examinado para descobrir os ciclos nas permutações. O catálogo de cartões seria consultado para encontrar as possíveis posições iniciais. Há aproximadamente 1 milhão de combinações possíveis de comprimento de ciclo e apenas 105.456 posições iniciais. Tendo encontrado uma posição inicial, os poloneses usariam uma duplicata Enigma para determinar os ciclos nessa posição inicial sem uma placa de conexões. Os poloneses então comparariam esses ciclos com os ciclos com a placa de conexões (desconhecida) e resolveriam pela permutação da placa de conexões (uma cifra de substituição simples). Então os poloneses poderiam encontrar o segredo restante das configurações dos anéis com o método ANX.

O problema era compilar o grande catálogo de cartões.

Rejewski, em 1934 ou 1935, inventou uma máquina para facilitar a criação do catálogo e chamou-a de ciclômetro. Esta "consistia em dois conjuntos de rotores... conectados por fios pelos quais a corrente elétrica podia correr. O rotor N no segundo conjunto estava três letras fora de fase em relação ao rotor N no primeiro conjunto, enquanto os rotores L e M no segundo conjunto estavam sempre configurados da mesma forma que os rotores L e M no primeiro conjunto".[47] A preparação desse catálogo, usando o ciclômetro, foi, disse Rejewski, "trabalhosa e levou mais de um ano, mas quando ficou pronto, obter chaves diárias era uma questão de [cerca de quinze] minutos".[48]

No entanto, em 1 de novembro de 1937, os alemães alteraram o refletor da Enigma, necessitando a produção de um novo catálogo — "uma tarefa que [diz Rejewski] consumiu, por conta de nossa maior experiência, provavelmente um pouco menos de um ano de tempo".[48]

Esse método de características parou de funcionar para mensagens Enigma navais alemãs em 1 de maio de 1937, quando o procedimento de indicador foi alterado para um envolvendo livros de códigos especiais (veja Enigma naval alemã de 3 rotores abaixo).[49] Pior ainda, em 15 de setembro de 1938, parou de funcionar para mensagens do Exército Alemão e da Luftwaffe porque os operadores foram então obrigados a escolher sua própria Grundstellung (configuração inicial do rotor) para cada mensagem. Embora as chaves de mensagens do exército alemão ainda fossem duplamente cifradas, as chaves do dia não seriam duplamente cifradas na mesma configuração inicial, então a característica não poderia mais ser encontrada ou explorada.

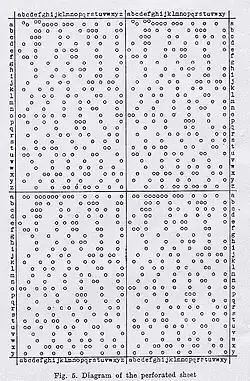

Folhas perfuradas

Embora o método das características não mais funcionasse, a inclusão da chave de mensagem cifrada duas vezes dava origem a um fenômeno que o criptanalista Henryk Zygalski pôde explorar. Às vezes (cerca de uma mensagem em oito) uma das letras repetidas na chave de mensagem era cifrada para a mesma letra em ambas as ocasiões. Essas ocorrências eram chamadas samiczki[50] (em inglês, fêmeas — um termo usado mais tarde em Bletchley Park).[51][52]

Apenas um número limitado de configurações do embaralhador daria origem a fêmeas, e essas seriam identificáveis do catálogo de cartões. Se as primeiras seis letras do texto cifrado fossem SZVSIK, isso seria denominado uma fêmea 1–4; se WHOEHS, uma fêmea 2–5; e se ASWCRW, uma fêmea 3–6. O método era chamado Netz (de Netzverfahren, "método de rede"), ou o método das folhas de Zygalski pois usava folhas perfuradas que ele inventou, embora em Bletchley Park o nome de Zygalski não fosse usado por razões de segurança.[53] Cerca de dez fêmeas das mensagens de um dia eram necessárias para o sucesso.

Havia um conjunto de 26 dessas folhas para cada uma das seis sequências possíveis de ordens de rodas. Cada folha era para o rotor esquerdo (o mais lento). As matrizes 51×51 nas folhas representavam as 676 posições iniciais possíveis dos rotores do meio e da direita. As folhas continham cerca de 1000 furos nas posições em que uma fêmea poderia ocorrer.[54] O conjunto de folhas para as mensagens daquele dia seria posicionado apropriadamente uma sobre a outra no aparelho de folhas perfuradas. Rejewski escreveu sobre como o dispositivo era operado:

Quando as folhas eram sobrepostas e movidas na sequência e maneira apropriadas uma em relação à outra, de acordo com um programa estritamente definido, o número de aberturas visíveis diminuía gradualmente. E, se uma quantidade suficiente de dados estivesse disponível, finalmente restava uma única abertura, provavelmente correspondendo ao caso certo, isto é, à solução. Da posição da abertura, podia-se calcular a ordem dos rotores, a configuração de seus anéis e, comparando as letras das chaves de cifra com as letras na máquina, também a permutação S; em outras palavras, toda a chave de cifra.[55]

Os furos nas folhas eram cortados meticulosamente com lâminas de barbear e nos três meses antes do próximo grande revés, os conjuntos de folhas para apenas duas das seis ordens possíveis de rodas haviam sido produzidos.[56]

Bomba polonesa

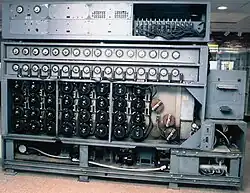

Após o método das características de Rejewski se tornar inútil, ele inventou um dispositivo eletromecânico que foi apelidado de bomba kryptologiczna, 'bomba criptológica'. Cada máquina continha seis conjuntos de rotores Enigma para as seis posições da chave de três letras repetida. Assim como o método das folhas de Zygalski, a bomba dependia da ocorrência de fêmeas, mas requeria apenas três em vez de cerca de dez para o método das folhas. Seis bombas[57] foram construídas, uma para cada uma das então possíveis ordens de rodas. Cada bomba realizava uma análise exaustiva (força bruta) das 17.576[58] chaves de mensagem possíveis.

Rejewski escreveu sobre o dispositivo:

O método da bomba, inventado no outono de 1938, consistia em grande parte na automação e aceleração do processo de reconstrução de chaves diárias. Cada bomba criptológica (seis foram construídas em Varsóvia para o Biuro Szyfrów antes de setembro de 1939) essencialmente constituía um agregado elétrico de seis Enigmas. Ela tomava o lugar de cerca de cem trabalhadores e encurtava o tempo para obter uma chave para cerca de duas horas.[59]

O texto cifrado transmitia a Grundstellung em claro, então quando uma bomba encontrava uma correspondência, revelava a ordem dos rotores, as posições dos rotores e as configurações dos anéis. O único segredo restante era a permutação da placa de conexões.

Grande revés

Em 15 de dezembro de 1938, o Exército Alemão aumentou a complexidade da cifragem Enigma ao introduzir dois rotores adicionais (IV e V). Isso aumentou o número de possíveis ordens de rodas de 6 para 60.[60] Os poloneses então podiam ler apenas a pequena minoria de mensagens que não usavam nenhum dos dois novos rotores. Eles não tinham os recursos para encomendar mais 54 bombas ou produzir 58 conjuntos de folhas de Zygalski. Outros usuários de Enigma receberam os dois novos rotores ao mesmo tempo. No entanto, até 1 de julho de 1939, o Sicherheitsdienst (SD) — a agência de inteligência da SS e do Partido Nazista — continuou a usar suas máquinas da maneira antiga com a mesma configuração de indicador para todas as mensagens. Isso permitiu que Rejewski reutilizasse seu método anterior, e por volta da virada do ano ele havia descoberto as fiações dos dois novos rotores.[60] Em 1 de janeiro de 1939, os alemães aumentaram o número de conexões da placa de conexões de entre cinco e oito para entre sete e dez, o que tornava outros métodos de decifração ainda mais difíceis.[48]

Rejewski escreveu, em uma crítica de 1979 ao apêndice 1, volume 1 (1979), da história oficial da Inteligência Britânica na Segunda Guerra Mundial:

nós rapidamente encontramos as [fiações] nos [novos rotores], mas [sua] introdução... aumentou o número de sequências possíveis de [rotores] de 6 para 60... e portanto também aumentou dez vezes o trabalho de encontrar as chaves. Assim, a mudança não foi qualitativa, mas quantitativa. Teríamos que aumentar marcadamente o pessoal para operar as bombas, para produzir as folhas perfuradas... e para manipular as folhas.[61][62]

Segunda Guerra Mundial

Revelações polonesas

Como a probabilidade de guerra aumentava em 1939, a Grã-Bretanha e a França prometeram apoio à Polônia no caso de ação que ameaçasse sua independência.[63] Em abril, a Alemanha se retirou do Pacto de Não Agressão Germano-Polonês de janeiro de 1934. O Estado-Maior Geral polonês, percebendo o que provavelmente aconteceria, decidiu compartilhar seu trabalho na decifração da Enigma com seus aliados ocidentais. Marian Rejewski escreveu mais tarde:

[N]ão foram [como Harry Hinsley sugeriu, dificuldades criptológicas] nossas que nos levaram a trabalhar com os britânicos e franceses, mas apenas a deterioração da situação política. Se não tivéssemos dificuldades alguma, ainda assim, ou até mais, teríamos compartilhado nossas conquistas com nossos aliados como nossa contribuição para a luta contra a Alemanha.[61][64]

Em uma conferência perto de Varsóvia nos dias 26 e 27 de julho de 1939, os poloneses revelaram aos franceses e britânicos que haviam quebrado a Enigma e prometeram dar a cada um uma Enigma reconstruída pelos poloneses, juntamente com detalhes de suas técnicas e equipamentos de solução da Enigma, incluindo as folhas perfuradas de Zygalski e a bomba criptológica de Rejewski.[65] Em troca, os britânicos prometeram preparar dois conjuntos completos de folhas de Zygalski para todas as 60 ordens possíveis de rodas.[66] Dilly Knox foi um membro da delegação britânica. Ele comentou sobre a fragilidade do sistema polonês depender da repetição no indicador, porque ele poderia "a qualquer momento ser cancelado".[67] Em agosto, duas duplicatas polonesas da Enigma foram enviadas para Paris, de onde Gustave Bertrand levou uma para Londres, entregando-a a Stewart Menzies do Serviço de Inteligência Secreto britânico na Estação Victoria.[68]

Gordon Welchman, que se tornou chefe da Cabana 6 em Bletchley Park, escreveu:

Ultra da Cabana 6 nunca teria decolado se não tivéssemos aprendido com os poloneses, no último momento, os detalhes tanto da versão militar alemã da máquina Enigma comercial, quanto dos procedimentos operacionais que estavam em uso.[69]

Peter Calvocoressi, que se tornou chefe da seção da Luftwaffe na Cabana 3, escreveu sobre a contribuição polonesa:

O ponto discutível é — quão valiosa? De acordo com os juízes mais qualificados, acelerou a quebra da Enigma em talvez um ano. Os britânicos não adotaram técnicas polonesas, mas foram iluminados por elas.[70]

'PC Bruno'

Em 5 de setembro de 1939, o Bureau de Chiffres começou os preparativos para evacuar pessoal chave e equipamentos de Varsóvia. Logo um trem especial de evacuação, o Echelon F, os transportou para o leste, depois para o sul. No momento em que o Bureau de Chiffres foi ordenado a cruzar a fronteira para a Romênia aliada em 17 de setembro, eles haviam destruído todos os documentos e equipamentos sensíveis e estavam reduzidos a um único caminhão muito lotado. O veículo foi confiscado na fronteira por um oficial romeno, que separou o pessoal militar do civil. Aproveitando a confusão, os três matemáticos ignoraram as instruções do romeno. Eles antecipavam que em um campo de internamento poderiam ser identificados pela polícia de segurança romena, na qual o Abwehr alemão e o SD tinham informantes.[71]

Os matemáticos foram para a estação de trem mais próxima, trocaram dinheiro, compraram passagens e embarcaram no primeiro trem em direção ao sul. Após uma dúzia de horas ou mais, chegaram a Bucareste, no outro extremo da Romênia. Lá foram para a embaixada britânica. Ditos pelos britânicos para "voltar em alguns dias", eles tentaram em seguida a embaixada francesa, apresentando-se como "amigos de Bolek" (nome de código polonês de Bertrand) e pedindo para falar com um oficial militar francês. Um coronel do Exército Francês telefonou para Paris e então emitiu instruções para que os três poloneses fossem auxiliados na evacuação para Paris.[71]

Em 20 de outubro de 1939, no PC Bruno fora de Paris, os criptólogos poloneses retomaram o trabalho em cifras Enigma alemãs, em colaboração com Bletchley Park.[72]

PC Bruno e Bletchley Park trabalhavam juntos de perto, se comunicando via uma linha de telégrafo segura pelo uso de duplicatas da Enigma. Em janeiro de 1940, Alan Turing passou vários dias no PC Bruno conferenciando com seus colegas poloneses. Ele trouxe aos poloneses um conjunto completo de folhas de Zygalski que haviam sido perfuradas em Bletchley Park por John Jeffreys usando informações fornecidas pelos poloneses, e em 17 de janeiro de 1940, os poloneses fizeram a primeira quebra no tráfego Enigma em tempo de guerra — o de 28 de outubro de 1939.[73] Daquela época até a Queda da França em junho de 1940, 17 por cento das chaves Enigma encontradas pelos aliados foram resolvidas no PC Bruno.[74]

Pouco antes de abrir sua ofensiva de 10 de maio de 1940 contra os Países Baixos e a França, os alemães fizeram a mudança temida no procedimento de indicador, descontinuando a duplicação da chave de mensagem cifrada. Isso significava que o método das folhas de Zygalski não mais funcionava.[75][76] Em vez disso, os criptanalistas tiveram que depender da exploração das fraquezas dos operadores descritas abaixo, particularmente as cillies e a dica de Herivel.

Após o armistício franco-alemão de junho, a equipe criptológica polonesa retomou o trabalho na Zona Livre do sul da França,[77] embora provavelmente não na Enigma.[78] Marian Rejewski e Henryk Zygalski, após muitas tribulações, jornadas perigosas e prisão espanhola, finalmente chegaram à Grã-Bretanha,[79] onde foram incorporados ao Exército Polonês e colocados para trabalhar quebrando cifras manuais do SS alemão e do SD em uma instalação de sinais polonesa em Boxmoor. Devido a terem estado na França ocupada, pensava-se muito arriscado convidá-los para trabalhar em Bletchley Park.[80]

Após a ocupação alemã da França de Vichy, vários daqueles que haviam trabalhado no PC Bruno foram capturados pelos alemães. Apesar das circunstâncias terríveis em que alguns deles foram mantidos, nenhum traiu o segredo da decifração da Enigma.[81]

Falhas operacionais

Além de algumas características inerentes menos que ideais da Enigma, na prática, a maior fraqueza do sistema era o grande número de mensagens e algumas maneiras como a Enigma era usada. O princípio básico desse tipo de máquina de cifragem é que ela deve entregar um fluxo de transformações difíceis de prever para um criptanalista. Algumas das instruções para operadores, e preguiça de operadores, tinham o efeito oposto. Sem essas falhas operacionais, a Enigma quase certamente não teria sido quebrada.[82]

As falhas que os criptanalistas aliados exploraram incluíam:

- A produção de um manual de treinamento inicial da Enigma contendo um exemplo de texto claro e seu texto cifrado genuíno, juntamente com a chave da mensagem relevante. Quando Rejewski recebeu isso em dezembro de 1932, "facilitou [sua reconstrução da máquina Enigma] um pouco".[75]

- Repetição da chave da mensagem como descrito no método das características de Rejewski, acima. (Isso ajudou na solução da fiação da Enigma de Rejewski em 1932, e continuou até maio de 1940.)

- Usar repetidamente as mesmas expressões estereotipadas em mensagens, um exemplo inicial do que Bletchley Park mais tarde chamaria de cribs. Rejewski escreveu que "... a maior parte das mensagens começava com as letras ANX — alemão para "para", seguido por X como espaçador".[83]

- O uso de chaves facilmente adivinháveis como AAA ou BBB, ou sequências que refletiam o layout do teclado da Enigma, como "três [teclas de digitação] que estão próximas umas das outras [o]u diagonalmente [umas das outras]..."[84] Em Bletchley Park, tais ocorrências eram chamadas cillies.[85][86] Cillies na operação da Enigma Abwehr de quatro rotores incluíam nomes de quatro letras e obscenidades alemãs. Às vezes, com mensagens multipartes, o operador não entraria uma chave para uma parte subsequente da mensagem, meramente deixando os rotores como estavam no final da parte anterior, para se tornar a chave da mensagem para a próxima parte.[87]

- Ter apenas três rotores diferentes para as três posições no embaralhador. (Isso continuou até dezembro de 1938, quando foi aumentado para cinco e então oito para tráfego naval em 1940.)

- Usar apenas seis cabos da placa de conexões, deixando 14 letras não conectadas. (Isso continuou até janeiro de 1939 quando o número de cabos foi aumentado, deixando apenas um pequeno número de letras não conectadas.)

Outras falhas úteis que foram descobertas pelos britânicos e mais tarde pelos criptanalistas americanos incluíam as seguintes, muitas das quais dependiam da solução frequente de uma rede particular:

- A prática de retransmitir uma mensagem em uma forma idêntica, ou quase idêntica, em diferentes redes de cifras. Se uma mensagem fosse transmitida usando tanto uma cifra de baixo nível que Bletchley Park quebrou à mão, quanto Enigma, a decifração fornecia um excelente crib para a decifração da Enigma.[88]

- Para máquinas onde havia uma escolha de mais rotores do que slots para eles, uma regra em algumas redes estipulava que nenhum rotor deveria estar no mesmo slot no embaralhador que havia estado para a configuração imediatamente anterior. Isso reduzia o número de ordens de rodas que tinham que ser tentadas.[89]

- Não permitir que uma ordem de rodas fosse repetida em uma folha de configurações mensal. Isso significava que quando as chaves eram encontradas regularmente, economias na exclusão de possíveis ordens de rodas podiam ser feitas.[90]

- A estipulação, para operadores da Força Aérea, de que nenhuma letra deveria ser conectada na placa de conexões a sua vizinha no alfabeto. Isso reduzia o problema de identificar as conexões da placa de conexões e era automatizado em algumas bombes com um dispositivo Consecutive Stecker Knock-Out (CSKO).[91]

- A prática preguiçosa que John Herivel antecipou logo após sua chegada a Bletchley Park em janeiro de 1940. Ele pensou sobre as ações práticas que um operador da Enigma teria que fazer, e os atalhos que ele poderia empregar. Ele pensou que, após configurar os anéis alfabéticos para a configuração prescrita, e fechar a tampa, o operador poderia não virar os rotores mais do que alguns lugares ao selecionar a primeira parte do indicador. Inicialmente isso não parecia ser o caso, mas após as mudanças de maio de 1940, o que se tornou conhecido como a dica de Herivel provou ser muito útil.[85][92][93]

- A prática de reutilizar algumas das colunas de ordens de rodas, configurações de anéis ou conexões da placa de conexões de meses anteriores. O atalho analítico resultante foi batizado em Bletchley Park de Parkerismus em homenagem a Reg Parker, que havia, através de seu meticuloso registro, identificado esse fenômeno.[94]

- A reutilização de uma permutação no código METEO da Força Aérea Alemã como a permutação stecker da Enigma para o dia.[95]

Mavis Lever, um membro da equipe de Dilly Knox, lembrou uma ocasião em que houve uma mensagem incomum, da Marinha Italiana, cuja exploração levou à vitória britânica na Batalha do Cabo Matapan.

O único problema com a Enigma, é claro, é o fato de que se você pressionar A, você pode obter qualquer outra letra exceto A. Eu peguei essa mensagem e — estávamos tão acostumados a olhar para as coisas e tomar decisões instantâneas — pensei: 'Algo deu errado. O que esse cara fez? Não há uma única L nessa mensagem.'

Meu cara havia sido dito para enviar uma mensagem fictícia e ele havia acabado de fumar um cigarro [cigarro] e pressionado a última tecla no teclado, o L. Então essa era a única letra que não saiu. Tivemos o maior crib que já tivemos, a cifragem era LLLL, através de toda a mensagem e isso nos deu a nova fiação para a roda [rotor]. Esse é o tipo de coisa que fomos treinados para fazer. Instintivamente procurar algo que deu errado ou alguém que fez algo tolo e rasgou o livro de regras.[96]

Interrogatórios pós-guerra de especialistas em criptografia alemães, conduzidos como parte do projeto TICOM, tendem a apoiar a visão de que os alemães estavam bem cientes de que a Enigma sem stecker era teoricamente solucionável, mas pensavam que a Enigma com stecker não havia sido resolvida.[4]

Decifração baseada em crib

O termo crib era usado em Bletchley Park para denotar qualquer texto claro conhecido ou texto claro suspeito em algum ponto em uma mensagem cifrada.

A Escola de Código e Cifra do Governo da Grã-Bretanha (GC&CS), antes de sua mudança para Bletchley Park, havia percebido o valor de recrutar matemáticos e lógicos para trabalhar em equipes de quebra de códigos. Alan Turing, um matemático da Universidade de Cambridge com interesse em criptologia e em máquinas para implementar operações lógicas — e que era considerado por muitos como um gênio — começou a trabalhar para a GC&CS em regime de meio período a partir da época do Crise de Munique em 1938.[97] Gordon Welchman, outro matemático de Cambridge, também recebeu treinamento inicial em 1938,[98] e ambos se reportaram a Bletchley Park em 4 de setembro de 1939, o dia após a Grã-Bretanha declarar guerra à Alemanha.

A maior parte do sucesso polonês dependia da repetição dentro do indicador. Mas assim que Turing se mudou para Bletchley Park — onde inicialmente se juntou a Dilly Knox na seção de pesquisa — ele começou a buscar métodos que não dependiam dessa fraqueza, pois corretamente antecipavam que o Exército Alemão e a Força Aérea poderiam seguir a Marinha Alemã na melhoria de seu sistema de indicador.

Os poloneses haviam usado uma forma inicial de decifração baseada em crib nos dias em que apenas seis cabos eram usados na placa de conexões.[49] A técnica tornou-se conhecida como o método Forty Weepy Weepy pela seguinte razão. Quando uma mensagem era uma continuação de uma anterior, o texto claro começaria com FORT (de Fortsetzung, significando "continuação") seguido pelo horário da primeira mensagem dado duas vezes entre parênteses pela letra Y. Nessa época, numerais eram representados pelas letras na fila superior do teclado da Enigma. Assim, "continuação da mensagem enviada às 2330" era representada como FORTYWEEPYYWEEPY.

| Q | W | E | R | T | Z | U | I | O | P |

| 1 | 2 | 3 | 4 | 5 | 6 | 7 | 8 | 9 | 0 |

Cribs eram fundamentais para a abordagem britânica para resolver chaves Enigma, mas adivinhar o texto claro para uma mensagem era um negócio altamente qualificado. Então em 1940 Stuart Milner-Barry criou uma Sala de Cribs especial na Cabana 8.[99][100]

Principal entre o conhecimento necessário para identificar cribs era o texto de decifrações anteriores. Bletchley Park mantinha índices detalhados[101] de preâmbulos de mensagens, de cada pessoa, de cada navio, de cada unidade, de cada arma, de cada termo técnico, e de frases repetidas como formas de endereço e outra gíria militar alemã.[102] Para cada mensagem, a análise de tráfego registrava a frequência de rádio, a data e hora da interceptação, e o preâmbulo — que continha o discriminante identificador da rede, a hora de origem da mensagem, o indicativo das estações de origem e receptora, e a configuração do indicador. Isso permitia referência cruzada de uma nova mensagem com uma anterior.[103] Assim, como Derek Taunt, outro matemático-criptanalista de Cambridge escreveu, o truísmo de que "nada tem sucesso como o sucesso" é particularmente apropriado aqui.[90]

Mensagens estereotipadas incluíam Keine besonderen Ereignisse (literalmente, "nenhuma ocorrência especial"),[104] An die Gruppe ("para o grupo")[105] e um número que vinha de estações meteorológicas como weub null seqs null null ("levantamento meteorológico 0600"). Isso era na verdade renderizado como WEUBYYNULLSEQSNULLNULL. A palavra WEUB sendo abreviatura de Wetterübersicht, YY era usado como separador, e SEQS era abreviação comum de sechs (alemão para "seis").[106] Como outro exemplo, o intendente do marechal de campo Erwin Rommel começava todas as suas mensagens para seu comandante com a mesma introdução formal.[107]

Com uma combinação de fragmento de texto claro provável e o fato de que nenhuma letra poderia ser cifrada para si mesma, um fragmento de texto cifrado correspondente poderia frequentemente ser testado tentando todo alinhamento possível do crib contra o texto cifrado, um procedimento conhecido como arrastar crib. Isso, no entanto, era apenas um aspecto dos processos de solução de uma chave. Derek Taunt escreveu que as três qualidades pessoais cardeais que eram demandadas para criptoanálise eram (1) uma imaginação criativa, (2) uma faculdade crítica bem desenvolvida, e (3) um hábito de meticulosidade.[108] Habilidade em resolver palavras cruzadas foi famosamente testada no recrutamento de alguns criptanalistas. Isso era útil para descobrir configurações da placa de conexões quando uma solução possível estava sendo examinada. Por exemplo, se o crib fosse a palavra WETTER (alemão para "tempo") e uma possível decifração antes das configurações da placa de conexões terem sido descobertas fosse TEWWER, é fácil ver que T com W são parceiros stecker.[109] Esses exemplos, embora ilustrativos dos princípios, simplificam grandemente as tarefas dos criptanalistas.

Uma fonte frutífera de cribs eram recifragens de mensagens que previamente haviam sido decifradas ou de uma cifra manual de nível mais baixo ou de outra rede Enigma.[110] Isso era chamado de beijo e acontecia particularmente com mensagens navais alemãs sendo enviadas na cifra de estaleiro e repetidas verbatim em uma cifra Enigma. Um agente alemão na Grã-Bretanha, Nathalie Sergueiew, codinome Treasure, que havia sido 'virada' para trabalhar para os Aliados, era muito verbosa em suas mensagens de volta para a Alemanha, que eram então retransmitidas na rede Enigma do Abwehr. Ela foi mantida em operação pela MI5 porque isso fornecia cribs longos, não por sua utilidade como agente para alimentar informações incorretas ao Abwehr.[111]

Ocasionalmente, quando havia uma necessidade particularmente urgente de resolver chaves Enigma navais alemães, como quando um comboio do Ártico estava prestes a partir, minas seriam colocadas pela RAF em uma posição definida, cuja referência de grade no sistema naval alemão não continha nenhuma das palavras (como sechs ou sieben) para as quais abreviações ou alternativas eram às vezes usadas.[112] A mensagem de aviso sobre as minas e então a mensagem "tudo limpo", seriam transmitidas tanto usando a cifra de estaleiro quanto a rede de U-boat. Esse processo de plantar um crib era chamado jardinagem.[113]

Embora cillies não fossem na verdade cribs, o bate-papo em claro que os operadores da Enigma se permitiam entre si frequentemente dava uma pista para as cillies que eles poderiam gerar.[114]

Quando operadores alemães da Enigma capturados revelaram que haviam sido instruídos a cifrar números soletrando-os em vez de usar a fila superior do teclado, Alan Turing revisou mensagens decifradas e determinou que a palavra eins ("um") aparecia em 90% das mensagens.[carece de fontes] Turing automatizou o processo de crib, criando o Catálogo Eins, que assumia que eins era codificado em todas as posições no texto claro. O catálogo incluía toda posição possível de rotor para EINS com a ordem de rodas daquele dia e conexões da placa de conexões.[115]

Bomba britânica

A bomba britânica era um dispositivo eletromecânico projetado por Alan Turing logo após sua chegada a Bletchley Park em setembro de 1939. Harold "Doc" Keen da British Tabulating Machine Company (BTM) em Letchworth (35 kilometres (22 mi) de Bletchley) foi o engenheiro que transformou as ideias de Turing em uma máquina funcional — sob o codinome CANTAB.[116] A especificação de Turing desenvolveu as ideias dos poloneses da bomba kryptologiczna mas foi projetada para a decifração baseada em crib muito mais geral.

A bomba ajudava a identificar a ordem das rodas, as posições iniciais dos núcleos dos rotores, e o parceiro stecker de uma letra especificada. Isso era alcançado examinando todas as 17.576 posições possíveis do embaralhador para um conjunto de ordens de rodas em uma comparação entre um crib e o texto cifrado, de modo a eliminar possibilidades que contradiziam as características conhecidas da Enigma. Nas palavras de Gordon Welchman "a tarefa da bomba era simplesmente reduzir as suposições de ordem das rodas e posições do embaralhador que requeriam 'análise adicional' para um número gerenciável".[100]

Os tambores desmontáveis na frente da bomba eram cabeados identicamente às conexões feitas pelos diferentes rotores da Enigma. Ao contrário deles, no entanto, os contatos de entrada e saída para os lados esquerdo e direito eram separados, fazendo 104 contatos entre cada tambor e o resto da máquina.[117] Isso permitia que um conjunto de embaralhadores fosse conectado em série por meio de cabos de 26 vias. As conexões elétricas entre a fiação dos tambores rotativos e a placa de conexões traseira eram por meio de escovas metálicas. Quando a bomba detectava uma posição do embaralhador sem contradições, parava e o operador notava a posição antes de reiniciá-la.

Embora Welchman tivesse recebido a tarefa de estudar os indicativos de tráfego Enigma e discriminantes, ele sabia de Turing sobre o design da bomba e cedo em 1940, antes da primeira bomba de pré-produção ser entregue, ele mostrou a ele uma ideia para aumentar sua efetividade.[118] Ela explorava a reciprocidade nas conexões da placa de conexões, para reduzir consideravelmente o número de configurações do embaralhador que precisavam ser consideradas ainda mais. Isso se tornou conhecido como a placa diagonal e foi subsequentemente incorporado com grande efeito em todas as bombas.[22][119]

Um criptanalista prepararia um crib para comparação com o texto cifrado. Isso era uma tarefa complicada e sofisticada, que mais tarde levou os americanos algum tempo para dominar. Além do crib, uma decisão sobre qual das muitas possíveis ordens de rodas poderia ser omitida tinha que ser tomada. A Banburismus de Turing era usada ao fazer essa grande economia. O criptanalista então compilava um menu que especificava as conexões dos cabos dos painéis de remendo na parte de trás da máquina, e uma letra particular cujo parceiro stecker era buscado. O menu refletia as relações entre as letras do crib e as do texto cifrado. Algumas delas formavam loops (ou fechamentos como Turing os chamava) de forma semelhante aos ciclos que os poloneses haviam explorado.

A natureza recíproca da placa de conexões significava que nenhuma letra poderia ser conectada a mais de uma outra letra. Quando havia uma contradição de duas letras diferentes aparentemente sendo parceiros stecker com a letra no menu, a bomba detectaria isso, e prosseguiria. Se, no entanto, isso acontecesse com uma letra que não fazia parte do menu, uma parada falsa poderia ocorrer. Ao refinar o conjunto de paradas para exame adicional, o criptanalista eliminaria paradas que continham tal contradição. As outras conexões da placa de conexões e as configurações dos anéis alfabéticos seriam então resolvidas antes que as posições do embaralhador nas possíveis paradas verdadeiras fossem tentadas em máquinas Typex que haviam sido adaptadas para imitar Enigmas. Todas as paradas restantes decifrariam corretamente o crib, mas apenas a parada verdadeira produziria o texto claro correto de toda a mensagem.[120]

Para evitar desperdiçar tempo escasso da bomba em menus que provavelmente produziriam um número excessivo de paradas falsas, Turing realizou uma longa análise de probabilidade (sem qualquer auxílio eletrônico) do número estimado de paradas por ordem de rotor. Foi adotado como prática padrão usar apenas menus estimados para produzir não mais que quatro paradas por ordem de rodas. Isso permitia um crib de 8 letras para um menu de 3 fechamentos, um crib de 11 letras para um menu de 2 fechamentos, e um crib de 14 letras para um menu com apenas um fechamento. Se não houvesse fechamento, pelo menos 16 letras eram requeridas no crib.[120] Quanto mais longo o crib, no entanto, mais provável era que a virada do rotor do meio tivesse ocorrido.

O modelo de produção de bombas de 3 rotores continha 36 embaralhadores arranjados em três bancos de doze. Cada banco era usado para uma diferente ordem de rodas equipando-o com os tambores que correspondiam aos rotores Enigma sendo testados. A primeira bomba foi nomeada Victory e foi entregue a Bletchley Park em 18 de março de 1940. A próxima, que incluía a placa diagonal, foi entregue em 8 de agosto de 1940. Foi referida como uma bomba aranha e nomeada Agnus Dei que logo se tornou Agnes e então Aggie. A produção de bombas britânicas foi relativamente lenta no início, com apenas cinco bombas em uso em junho de 1941, 15 até o final do ano,[121] 30 até setembro de 1942, 49 até janeiro de 1943[122] mas eventualmente 210 no final da guerra.

Uma refinamento que foi desenvolvido para uso em mensagens de redes que desautorizavam a conexão da placa de conexões (Stecker) de letras adjacentes, era o Consecutive Stecker Knock Out. Isso foi instalado em 40 bombas e produziu uma redução útil em paradas falsas.[123]

Inicialmente as bombas eram operadas por ex-funcionários da BTM, mas em março de 1941 o primeiro destacamento de membros do Serviço Naval Real das Mulheres (conhecido como Wrens) chegou a Bletchley Park para se tornar operadores de bombas. Em 1945, havia cerca de 2.000 Wrens operando as bombas.[124] Por causa do risco de bombardeio, relativamente poucas das bombas estavam localizadas em Bletchley Park. As duas estações externas maiores eram em Eastcote (cerca de 110 bombas e 800 Wrens) e Stanmore (cerca de 50 bombas e 500 Wrens). Havia também estações externas de bombas em Wavendon, Adstock e Gayhurst. A comunicação com Bletchley Park era por linhas de teleimpressora.

Quando a Marinha Alemã começou a usar Enigmas de 4 rotores, cerca de sessenta bombas de 4 rotores foram produzidas em Letchworth, algumas com a assistência do Correio Geral.[125] As NCR-fabricadas bombas de 4 rotores da Marinha dos EUA eram, no entanto, muito rápidas e as mais bem-sucedidas. Elas foram extensivamente usadas por Bletchley Park sobre linhas de teleimpressora (usando a Máquina de Cifra Combinada) para OP-20-G[126] para ambos trabalhos de 3 rotores e 4 rotores.[127]

Enigma da Luftwaffe

Embora o exército alemão, SS, polícia e ferrovia todos usassem Enigma com procedimentos semelhantes, foi a Luftwaffe (Força Aérea) que foi a primeira e mais frutífera fonte de inteligência Ultra durante a guerra. As mensagens foram decifradas na Cabana 6 em Bletchley Park e transformadas em relatórios de inteligência na Cabana 3.[128] A rede codinome 'Red' em Bletchley Park foi quebrada regular e rapidamente de 22 de maio de 1940 até o final das hostilidades. De fato, a seção da Força Aérea da Cabana 3 esperava que as novas configurações Enigma do dia tivessem sido estabelecidas na Cabana 6 na hora do café da manhã. A relativa facilidade de resolver as configurações dessa rede era um produto de cribs abundantes e erros operacionais alemães frequentes.[129] O chefe da Luftwaffe Hermann Göring era conhecido por usar para comunicações triviais, incluindo informar comandantes de esquadrão para se certificar de que os pilotos que ele ia decorar haviam sido devidamente desparasitados. Tais mensagens se tornaram conhecidas como "piadas de Göring" para a equipe em Bletchley Park.[carece de fontes]

Enigma do Abwehr

O último grande sucesso criptanalítico de Dilly Knox, antes de sua morte prematura em fevereiro de 1943, foi a solução da Enigma do Abwehr em 1941. Interceptações de tráfego que tinham uma sequência de indicador de 8 letras antes dos grupos usuais de 5 letras levaram à suspeita de que uma máquina de 4 rotores estava sendo usada.[130] A suposição foi corretamente feita de que o indicador consistia em uma chave de mensagem de 4 letras cifrada duas vezes. A máquina em si era semelhante a um Modelo G Enigma, com três rotores convencionais, embora não tivesse uma placa de conexões. A diferença principal para o modelo G era que estava equipada com um refletor que era avançado pelo mecanismo de passo uma vez que havia sido configurado à mão para sua posição inicial (em todas as outras variantes, o refletor era fixo). Coletar um conjunto de chaves de mensagens cifradas para um dia particular permitia que ciclos (ou caixas como Knox os chamava) fossem montados de forma semelhante ao método usado pelos poloneses na década de 1930.[131]

Knox foi capaz de derivar, usando seu procedimento de buttoning up,[35] parte da fiação do rotor que havia sido carregado na posição rápida naquele dia. Progressivamente, ele foi capaz de derivar a fiação de todos os três rotores. Uma vez feito isso, ele foi capaz de descobrir a fiação do refletor.[131] Derivar a configuração do indicador para aquele dia era alcançado usando o procedimento de rodding demorado de Knox.[36] Isso envolvia uma grande quantidade de tentativa e erro, imaginação e habilidades de resolução de palavras cruzadas, mas era ajudado por cillies.

O Abwehr era o serviço de inteligência e contra-espionagem do Alto Comando Alemão. Os espiões que colocava em países inimigos usavam uma cifra de nível inferior (que foi quebrada pela seção de Oliver Strachey em Bletchley Park) para suas transmissões. No entanto, as mensagens eram frequentemente retransmitidas palavra por palavra nas redes internas Enigma do Abwehr, o que dava o melhor crib possível para decifrar a configuração do indicador daquele dia. A interceptação e análise de transmissões do Abwehr levaram ao notável estado de coisas que permitiu à MI5 dar uma garantia categórica de que todos os espiões alemães na Grã-Bretanha eram controlados como agentes duplos trabalhando para os Aliados sob o Sistema Double Cross.[111]

Enigma do Exército Alemão

No verão de 1940, após o armistício franco-alemão, a maior parte do tráfego Enigma do Exército estava viajando por linhas terrestres em vez de rádio e assim não estava disponível para Bletchley Park. Era o dia para a Batalha da Grã-Bretanha ser crucial, então não era surpreendente que a concentração de recursos escassos estivesse no tráfego da Luftwaffe e do Abwehr. Foi apenas no início de 1941 que as primeiras quebras foram feitas no tráfego Enigma do Exército Alemão, e foi na primavera de 1942 que foi quebrado de forma confiável, embora frequentemente com algum atraso.[132] Não está claro se os operadores da Enigma do Exército Alemão tornavam a decifração mais difícil fazendo menos erros operacionais.[133]

Enigma Naval Alemã

A Marinha Alemã usava a Enigma da mesma forma que o Exército Alemão e a Força Aérea até 1 de maio de 1937, quando mudaram para um sistema substancialmente diferente. Isso usava o mesmo tipo de folha de configurações, mas, importante, incluía a chave base por um período de dois, às vezes três dias. A configuração da mensagem era ocultada no indicador selecionando um trigrama de um livro (o Kenngruppenbuch, ou K-Book) e realizando uma substituição de bigrama nele.[134] Isso derrotou os poloneses, embora eles suspeitassem de algum tipo de substituição de bigrama.

O procedimento para o operador transmissor naval era o seguinte. Primeiro eles selecionavam um trigrama do K-Book, digamos YLA. Eles então olhavam nas colunas apropriadas do K-Book e selecionavam outro trigrama, digamos YVT, e o escreviam nas caixas no topo do formulário da mensagem:

| . | Y | V | T |

| Y | L | A | . |

Eles então preenchiam os "pontos" com quaisquer letras, dando digamos:

| Q | Y | V | T |

| Y | L | A | G |

Finalmente eles procuravam os pares verticais de letras nas Tabelas de Bigramas

e escreviam os pares resultantes, UB, LK, RS e PW que eram transmitidos como dois grupos de quatro letras no início e no final da mensagem cifrada. O operador receptor realizava o procedimento inverso para obter a chave da mensagem para configurar seus rotores Enigma.

Além desses procedimentos da Kriegsmarine serem muito mais seguros do que os do Exército Alemão e da Força Aérea, a Enigma da Marinha Alemã introduziu três rotores adicionais (VI, VII e VIII), no início de 1940.[135] A escolha de três rotores de oito significava que havia um total de 336 permutações possíveis de rotores e suas posições.

Alan Turing decidiu assumir a responsabilidade pela Enigma naval alemã porque "ninguém mais estava fazendo nada sobre isso e eu poderia tê-la para mim mesmo".[136] Ele estabeleceu a Cabana 8 com Peter Twinn e duas "garotas".[137] Turing usou os indicadores e configurações de mensagens para tráfego de 1–8 de maio de 1937 que os poloneses haviam descoberto, e algumas deduções muito elegantes para diagnosticar o sistema de indicador completo. Após as mensagens serem decifradas, eram traduzidas para transmissão à Marinha no Cabana 4.

Enigma naval alemã de 3 rotores

A primeira quebra de tráfego em tempo de guerra foi em dezembro de 1939, em sinais que haviam sido interceptados em novembro de 1938, quando apenas três rotores e seis cabos da placa de conexões estavam em uso.[138] Usou cribs "Forty Weepy Weepy".

Um Funkmaat alemão capturado ("operador de rádio") chamado Meyer havia revelado que numerais agora eram soletrados como palavras. EINS, o alemão para "um", estava presente em cerca de 90% das mensagens genuínas da Marinha Alemã. Um catálogo EINS foi compilado consistindo na cifragem de EINS em todas as 105.456 configurações de rotores.[139] Estes eram comparados com o texto cifrado, e quando correspondências eram encontradas, cerca de um quarto delas produziam o texto claro correto. Mais tarde esse processo foi automatizado na seção do Sr. Freeborn usando equipamentos Hollerith. Quando a chave base era conhecida, esse procedimento de EINS-ing poderia produzir três bigramas para as tabelas que eram então gradualmente montadas.[138]

Avanços adicionais requeriam mais informações dos usuários da Enigma alemã. Isso foi alcançado através de uma sucessão de pinches, a captura de partes da Enigma e livros de códigos. O primeiro desses foi em 12 de fevereiro de 1940, quando os rotores VI e VII, cuja fiação na época era desconhecida, foram capturados do SS U-33, pelo caça-minas HMS Gleaner.

Em 26 de abril de 1940, o barco de patrulha com destino a Narvik VP2623, disfarçado como um arrastão holandês chamado Polares, foi capturado por HMS Griffin. Isso rendeu um manual de instruções, folhas de livro de códigos e um registro de algumas transmissões, que forneceram cribs completos. Isso confirmou que as deduções de Turing sobre o processo de trigrama/bigrama estavam corretas e permitiu que um total de mensagens de seis dias fossem quebradas, a última delas usando a primeira das bombas.[138] No entanto, as numerosas sequências possíveis de rotores, juntamente com uma escassez de cribs utilizáveis, tornavam os métodos usados contra as mensagens Enigma do Exército e da Força Aérea de valor muito limitado em relação às mensagens da Marinha.

No final de 1939, Turing estendeu o método do relógio inventado pelo criptanalista polonês Jerzy Różycki. O método de Turing se tornou conhecido como "Banburismus". Turing disse que nessa etapa "Eu não estava certo de que funcionaria na prática, e na verdade não estava certo até que alguns dias tivessem sido realmente quebrados".[140] Banburismus usava cartões grandes impressos em Banbury (daí o nome Banburismus) para descobrir correlações e um sistema de pontuação estatística para determinar prováveis ordens de rotores a serem tentadas nas bombas. A prática conservava tempo escasso de bomba e permitia que mais mensagens fossem atacadas. Na prática, as 336 ordens possíveis de rotores podiam ser reduzidas para talvez 18 a serem rodadas nas bombas.[141] Conhecimento dos bigramas era essencial para Banburismus, e construir as tabelas levava muito tempo. Essa falta de progresso visível levou Frank Birch, chefe da Seção Naval, a escrever em 21 de agosto de 1940 para Edward Travis, Diretor Adjunto de Bletchley Park:

"Estou preocupado com a Enigma Naval. Estou preocupado há muito tempo, mas não gostei de dizer tanto... Turing e Twinn são como pessoas esperando por um milagre, sem acreditar em milagres..."[142]

Esquemas para capturar material da Enigma foram concebidos incluindo, em setembro de 1940, a Operação Ruthless pelo Tenente Comandante Ian Fleming (autor dos romances de James Bond). Quando isso foi cancelado, Birch disse a Fleming que "Turing e Twinn vieram até mim como coveiros trapaceados de um belo cadáver..."[143]

Um grande avanço veio através da Operação Claymore, um ataque de comandos nas Ilhas Lofoten em 4 de março de 1941. O arrastão armado alemão Krebs foi capturado, incluindo as chaves Enigma completas para fevereiro, mas nenhuma tabela de bigramas ou K-book. No entanto, o material era suficiente para reconstruir as tabelas de bigramas por "EINS-ing", e no final de março elas estavam quase completas.[144]

Banburismus então começou a se tornar extremamente útil. A Cabana 8 foi expandida e mudou para trabalho de 24 horas, e uma sala de cribs foi estabelecida. A história do Banburismus pelos próximos dois anos foi uma de melhoria de métodos, de luta para obter pessoal suficiente, e de um crescimento constante na importância relativa e absoluta do cribbing à medida que o número crescente de bombes tornava a execução de cribs cada vez mais rápida.[145] De valor nesse período foram pinches adicionais como aqueles dos navios meteorológicos alemães München e Lauenburg e os submarinos U-110 e U-559.

Apesar da introdução da Enigma de 4 rotores para U-boats atlânticos, a análise de tráfego cifrado com a Enigma de 3 rotores provou de imenso valor para as marinhas aliadas. Banburismus foi usado até julho de 1943, quando se tornou mais eficiente usar as muitas mais bombes que haviam se tornado disponíveis.

M4 (Enigma naval alemã de 4 rotores)

Em 1 de fevereiro de 1942, as mensagens Enigma para e de U-boats atlânticos, que Bletchley Park chamava de "Shark", tornaram-se significativamente diferentes do resto do tráfego, que eles chamavam de "Dolphin".[146]

Isso porque uma nova versão da Enigma havia sido colocada em uso. Era um desenvolvimento da Enigma de 3 rotores com o refletor substituído por um rotor fino e um refletor fino. Eventualmente, havia dois rotores de quarta posição que eram chamados Beta e Gamma e dois refletores finos, Bruno e Caesar, que podiam ser usados em qualquer combinação. Esses rotores não eram avançados pelo rotor à sua direita, da maneira que os rotores I a VIII eram.

A introdução do quarto rotor não pegou Bletchley Park de surpresa, porque material capturado datado de janeiro de 1941 havia feito referência ao seu desenvolvimento como uma adaptação da máquina de 3 rotores, com a quarta roda de rotor sendo uma roda refletora.[147] De fato, por causa de erros de operadores, a fiação do novo quarto rotor já havia sido descoberta.

Esse grande desafio não podia ser atendido usando métodos e recursos existentes por uma série de razões.

- O trabalho nas chaves Shark teria que ser independente do trabalho contínuo em mensagens na cifra Dolphin.

- Resolver chaves Shark em bombes de 3 rotores levaria 50 a 100 vezes mais tempo que um trabalho médio da Força Aérea ou Exército.

- Cribs de U-boats nessa época eram extremamente pobres.[148]

Parecia, portanto, que bombes de 4 rotores eficazes e rápidas eram o único caminho a seguir. Isso foi um problema imenso e deu muita dor de cabeça. Trabalho em uma máquina de alta velocidade havia sido iniciado por Wynn-Williams do TRE no final de 1941 e alguns nove meses depois Harold Keen da BTM começou o trabalho independentemente. No início de 1942, Bletchley Park estava longe de possuir uma máquina de alta velocidade de qualquer tipo.[149]

Eventualmente, após um longo período de incapacidade de decifrar mensagens de U-boats, uma fonte de cribs foi encontrada. Essa era os Kurzsignale (sinais curtos), um código que a marinha alemã usava para minimizar a duração das transmissões, reduzindo assim o risco de ser localizado por técnicas de localização por direção de alta frequência. As mensagens tinham apenas 22 caracteres de comprimento e eram usadas para relatar avistamentos de possíveis alvos aliados.[150] Uma cópia do livro de códigos havia sido capturada do U-110 em 9 de maio de 1941. Um sistema de codificação semelhante era usado para relatórios meteorológicos de U-boats, o Wetterkurzschlüssel, (Livro de Código Curto Meteorológico). Uma cópia disso havia sido capturada do U-559 em 29 ou 30 de outubro de 1942.[151] Esses sinais curtos haviam sido usados para decifrar mensagens Enigma de 3 rotores e descobriu-se que o novo rotor tinha uma posição neutra na qual ele, e seu refletor correspondente, se comportavam exatamente como um refletor Enigma de 3 rotores. Isso permitia que mensagens cifradas nessa posição neutra fossem decifradas por uma máquina de 3 rotores, e portanto decifradas por uma bombe padrão. Sinais Curtos decifrados forneciam bom material para menus de bombes para Shark.[152] A decifração regular de tráfego de U-boats recomeçou em dezembro de 1942.[153]

Enigma naval italiana

Em 1940, Dilly Knox queria estabelecer se a Marinha Italiana ainda usava o mesmo sistema que ele havia quebrado durante a Guerra Civil Espanhola; ele instruiu seus assistentes a usar rodding para ver se o crib PERX (per sendo italiano para "para" e X sendo usado para indicar um espaço entre palavras) funcionava para a primeira parte da mensagem. Após três meses não houve sucesso, mas Mavis Lever, uma estudante de 19 anos, descobriu então que rodding produzia PERS para as primeiras quatro letras de uma mensagem. Ela então (contra ordens) tentou além disso e obteve PERSONALE (italiano para "pessoal"). Isso confirmou que os italianos de fato usavam as mesmas máquinas e procedimentos.[36]

A subsequente quebra de cifras Enigma navais italianas levou a sucessos substanciais dos Aliados. A quebra da cifra foi disfarçada enviando uma aeronave de reconhecimento para a localização conhecida de um navio de guerra antes de atacá-lo, para que os italianos assumissem que era assim que haviam sido descobertos. A vitória da Marinha Real na Batalha do Cabo Matapan em março de 1941 foi consideravelmente ajudada pela inteligência Ultra obtida de sinais Enigma navais italianos.[154]

Bombas americanas

Ao contrário da situação em Bletchley Park, os serviços armados dos Estados Unidos não compartilhavam um serviço criptanalítico combinado. Antes dos EUA se juntarem à guerra, havia colaboração com a Grã-Bretanha, embora com uma quantidade considerável de cautela do lado britânico por causa da extrema importância de a Alemanha e seus aliados não aprenderem que seus códigos estavam sendo quebrados. Apesar de alguma colaboração valiosa entre os criptanalistas, seus superiores levaram algum tempo para alcançar uma relação de confiança na qual tanto as bombas britânicas quanto americanas fossem usadas para benefício mútuo.

Em fevereiro de 1941, o Capitão Abraham Sinkov e o Tenente Leo Rosen do Exército dos EUA, e os Tenentes Robert Weeks e Prescott Currier da Marinha dos EUA, chegaram a Bletchley Park, trazendo, entre outras coisas, uma réplica da "Purple" cipher machine para a seção japonesa de Bletchley Park na Cabana 7.[155] Os quatro retornaram à América após dez semanas, com uma unidade de localização de direção de rádio naval e muitos documentos,[156] incluindo uma "Enigma de papel".[157]

A principal resposta americana à Enigma de 4 rotores foi a bomba da Marinha dos EUA, que foi fabricada em instalações muito menos restritas do que as disponíveis na Grã-Bretanha em tempo de guerra. O engenheiro-chefe foi NCR's Joseph Desch, um inventor e engenheiro brilhante. Ele já estava trabalhando em dispositivos de contagem eletrônicos.[158]

A primeira máquina foi completada e testada em 3 de maio de 1943. Logo essas bombas estavam mais disponíveis do que as bombas britânicas em Bletchley Park e suas estações externas, e como consequência foram colocadas em uso para o trabalho da Cabana 6, bem como da Cabana 8.[159] Um total de 121 bombas da Marinha foram produzidas.[160]

O Exército dos EUA também produziu uma versão de uma bomba. Era fisicamente muito diferente das bombas britânicas e da Marinha dos EUA. Era mais lenta, mas podia lidar com um problema que as bombas com tambores não podiam.[159][160] O conjunto de dez bombas consistia em um total de 144 equivalentes a Enigma, cada um montado em um rack aproximadamente 7 feet (2,1 m) de comprimento 8 feet (2,4 m) de altura e 6 inches (150 mm) de largura. Havia 12 estações de controle que podiam alocar qualquer dos equivalentes a Enigma na configuração desejada por meio de placas de conexões. Mudanças de ordem de rotores não requeriam o processo mecânico de trocar tambores, mas eram alcançadas em cerca de meio minuto por meio de botões de pressão.[161] Uma execução de 3 rotores levava cerca de 10 minutos.[160]

Suspeitas alemãs

A marinha alemã estava preocupada que a Enigma pudesse ser comprometida. Eles imprimiam agendas de chaves em tintas solúveis em água para que não pudessem ser salvas.[162] Eles policiavam seus operadores e os disciplinavam quando faziam erros que pudessem comprometer a cifra.[163] A marinha minimizava sua exposição. Por exemplo, navios que poderiam ser capturados ou encalhados não carregavam máquinas Enigma. Quando navios eram perdidos em circunstâncias onde o inimigo poderia salvá-los, os alemães investigavam.[164] Após investigar algumas perdas em 1940, a Alemanha mudou alguns indicadores de mensagens.[165]

Em abril de 1940, nas Batalhas de Narvik, os britânicos afundaram oito contratorpedeiros alemães na Noruega. Os alemães concluíram que era improvável que os britânicos estivessem lendo a Enigma.[162]

Em maio de 1941, os britânicos decifraram algumas mensagens que davam a localização de alguns navios de suprimento para o navio de guerra alemão Bismarck e o cruzador alemão Prinz Eugen. Como parte da Operação Rheinübung de comércio, os alemães haviam atribuído cinco petroleiros, dois navios de suprimento e dois batedores para apoiar os navios de guerra. Após o Bismarck ser afundado, os britânicos direcionaram suas forças para afundar os navios de apoio Belchen, Esso Hamburg, Egerland e alguns outros. A Marinha evitou o petroleiro Gedania e o batedor Gonzenheim, porque afundar tantos navios em uma semana despertaria suspeita de que os britânicos estavam lendo a Enigma. Por acaso, forças britânicas encontraram esses dois navios e os afundaram.[166] Os alemães investigaram, mas concluíram que a Enigma não havia sido violada por apreensões ou criptanálise de força bruta. Os alemães tomaram medidas para tornar a Enigma mais segura. Localizações de grade (uma latitude e longitude codificada) eram ainda mais disfarçadas usando tabelas de digramas e um deslocamento numérico.[167] Os U-boats receberam sua própria rede, Triton, para minimizar a chance de um ataque criptanalítico na Enigma.

Em agosto de 1941, os britânicos capturaram U-570. Os alemães concluíram que a tripulação teria destruído os documentos importantes, então a cifra estava segura. Mesmo se os britânicos tivessem capturado os materiais intactos e pudessem ler a Enigma, os britânicos perderiam essa capacidade quando as chaves mudassem em 1 de novembro.[168]

Embora a Alemanha percebesse que comboios estavam evitando seus alcateias, não atribuía essa capacidade à leitura do tráfego Enigma. Em vez disso, Karl Dönitz pensou que a Grã-Bretanha estava usando radar e localização por direção.[168] Os alemães continuaram a aumentar o número de redes para evitar ataques de superposição na Enigma. No início de 1943, a Kriegsmarine tinha 13 redes.[169]